Windows 11のドライバー署名要件:ユーザーの自由を制限し、ユーザーエクスペリエンスを損なうセキュリティ機能

世界で最も広く使用されているデスクトップオペレーティングシステムであるWindows 11には、確かにいくつかの問題があることは間違いありません。しかし、これらの問題にもかかわらず、多くのユーザーをWindows XNUMXに切り替えさせた望ましくない追加機能にもかかわらず、Windows XNUMXは同社のオペレーティングシステムの中で最も洗練されたバージョンです。 可能な限りWindows 10を使い続ける あるいは 代わりにLinuxへジャンプしかし、Windows に関して私が常に気になっている点が 1 つあります。それは、オペレーティング システムがドライバをロードする前に、ドライバにデジタル署名が必要であるという Microsoft の長年のポリシーです。

簡単に言えば、ドライバとは、ハードウェアまたはソフトウェアがWindowsとやり取りできるようにする低レベルコード(多くの場合、オペレーティングシステムのカーネル内で実行されます)です。署名されたドライバには、信頼できる機関(Microsoft独自の証明書、または以前はMicrosoftが承認した証明機関など)による暗号署名が含まれており、Windowsは実行を許可する前に、その真正性と整合性を検証します。このドライバ署名の実装は数十年にわたって進化し、プロセスにおける必須のゲートキーパーとなり、二重の性質を持っています。

一方で、マルウェアが(いずれにせよ、適切な証明書がなければ盗まれる可能性のある)非常に深いレベルで動作することを防ぐことで、セキュリティは間違いなく向上します。しかし一方で、ユーザーの制御を制限し、Microsoftのルールへの準拠を要求します。ユーザーの自由を侵害するものですが、明確なメリットもあります。Windowsにおける最高のセキュリティ機能の一つですが、その存在自体が本質的に消費者にとって不利です。

ドライバー署名とは何ですか?

ドライバ署名は、Microsoftまたはその他の信頼できる機関がデバイスドライバに付与するデジタル証明書です。これらの署名は、ドライバが正規のものであり、デバイスメーカーによる公開後に改ざんや変更が加えられていないことをWindowsに伝えます。これは、ドライバの完全性と信頼性を保証するデジタル承認シールのようなものと考えてください。

言い換えれば、これはドライバ発行者の身元を確認し、ソフトウェアが改ざんされていないことを確認する方法です。ドライバはオペレーティングシステムの奥深くで動作するため、悪意のあるドライバや不安定なドライバは、システムクラッシュやセキュリティ脆弱性といった深刻な問題を引き起こす可能性があるため、これは非常に重要です。

署名付きドライバをインストールすると、Windows はドライバのインストールを許可する前に署名を検証します。署名が有効であれば、ドライバは Microsoft または他の信頼できる機関によってテストおよび認定されており、安全にインストールできることを意味します。署名が無効または見つからない場合、Windows はドライバが安全ではない、またはシステムと互換性がない可能性があることを警告します。

ドライバーの署名はなぜ重要ですか?

- 安全性: システムを危険にさらす可能性のある悪意のあるドライバーや改変されたドライバーのインストールを防止します。

- 安定: ドライバーが Windows と互換性があり、システムの問題が発生しないことを確認します。

- 信頼性: ドライバーが Microsoft または他の信頼できる団体によってテストされ、認定されていることを示します。

一般的に、ドライバ署名はシステムをマルウェアから保護し、安定性と信頼性を確保する重要なセキュリティメカニズムです。そのため、署名されたドライバのみをインストールするのが最善です。

長い保護の歴史

ドライバ署名は、コード整合性セキュリティ機能の重要な部分です。 Microsoftの時代に初めて導入された Windows Vistaの 義務化されました Windows 10、バージョン1607。そのコンセプトは単純明快です。カーネル内で実行されるすべてのコードは Windows (「リング0」と呼ばれる)信頼できる機関による有効なデジタル署名。ドキュメントによると Microsoft 公式には、コード整合性は「メモリにロードされるたびにドライバやシステムファイルの整合性を検証することでオペレーティングシステムのセキュリティを向上させる」ものであり、バージョン Windows 64ビットでは、「カーネルモードドライバはデジタル署名されている必要があります。」実際には、これは Windows 認識された証明書で署名されていないドライバーは読み込みを拒否されます。

他のオペレーティングシステムと同様に、カーネル(ntoskernel.exe、または核 Windows NTの)はオペレーティングシステムの中核であり、最高権限を持つため、この領域で不正なコードが実行されないようにすることが極めて重要です。デジタル署名は、ドライバが特定の開発者によって公開され、その後改ざんされていないことを保証します。簡単に言うと、署名されていないドライバや悪意を持って改変されたドライバは、デフォルトのポリシーではインストールされません。セキュリティの観点から見ると、これは消費者と企業の両方を保護する良い方法です。

実際には、正当なハードウェアベンダーや開発者がドライバーに署名するプロセスを経て、 Windows 現代では、拡張検証証明書を取得し、ドライバーを Microsoft 承認する必要があります。この承認なしにカーネル内でコードを実行しようとすると、「 Windows 「このデバイスに必要なドライバーのデジタル署名を確認してください。」これにより、マルウェアがルートキットや悪意のあるドライバーをインストールしてシステムを完全に制御する可能性のあるあらゆる種類の攻撃を防止します。 Windows 64 ビットでは、デバイス ドライバーをロードすることが、カーネル内で任意のコードを実行するためにサポートされている唯一の方法であり、これは署名されていない実行可能ファイルでは完全に機能しません。

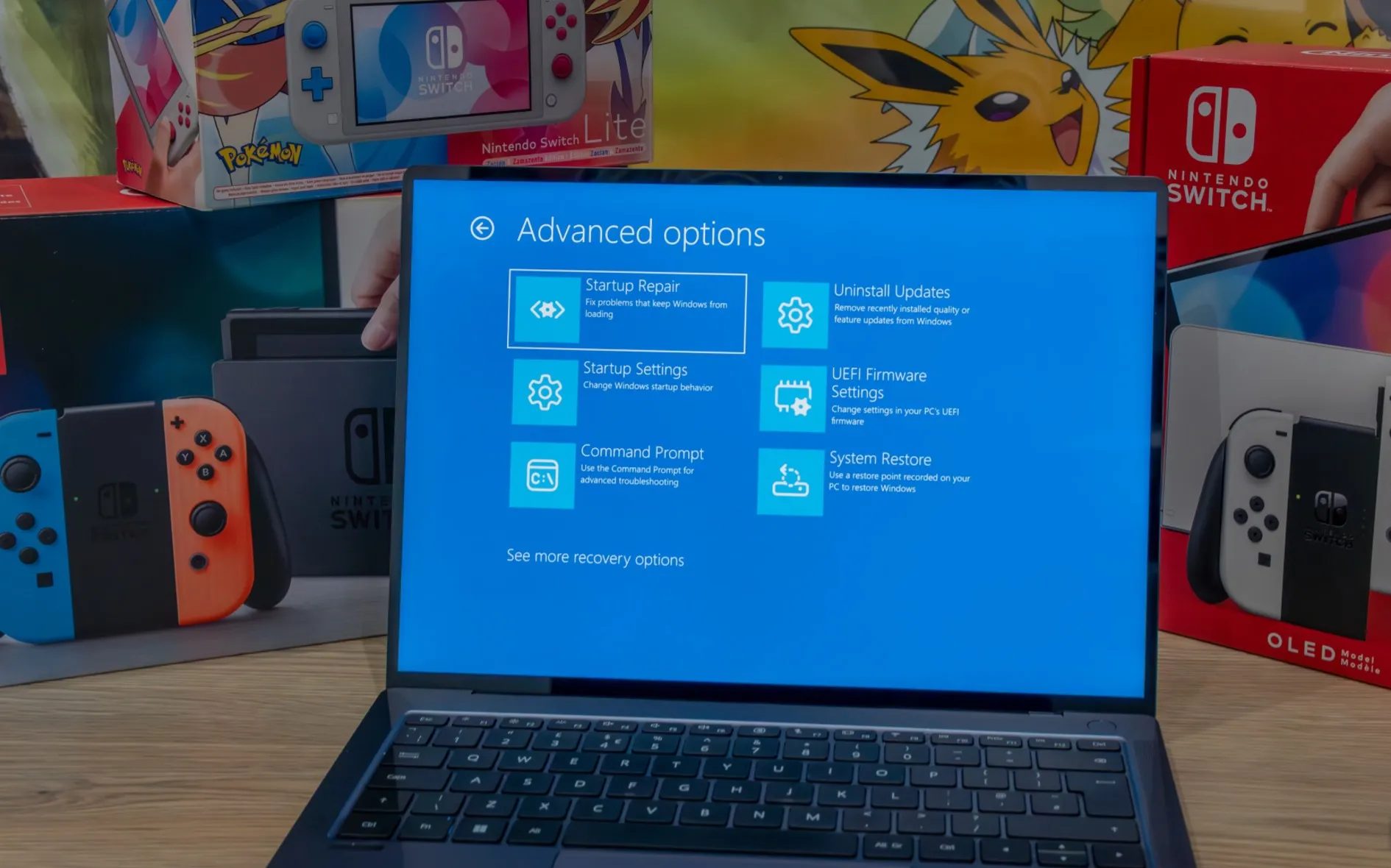

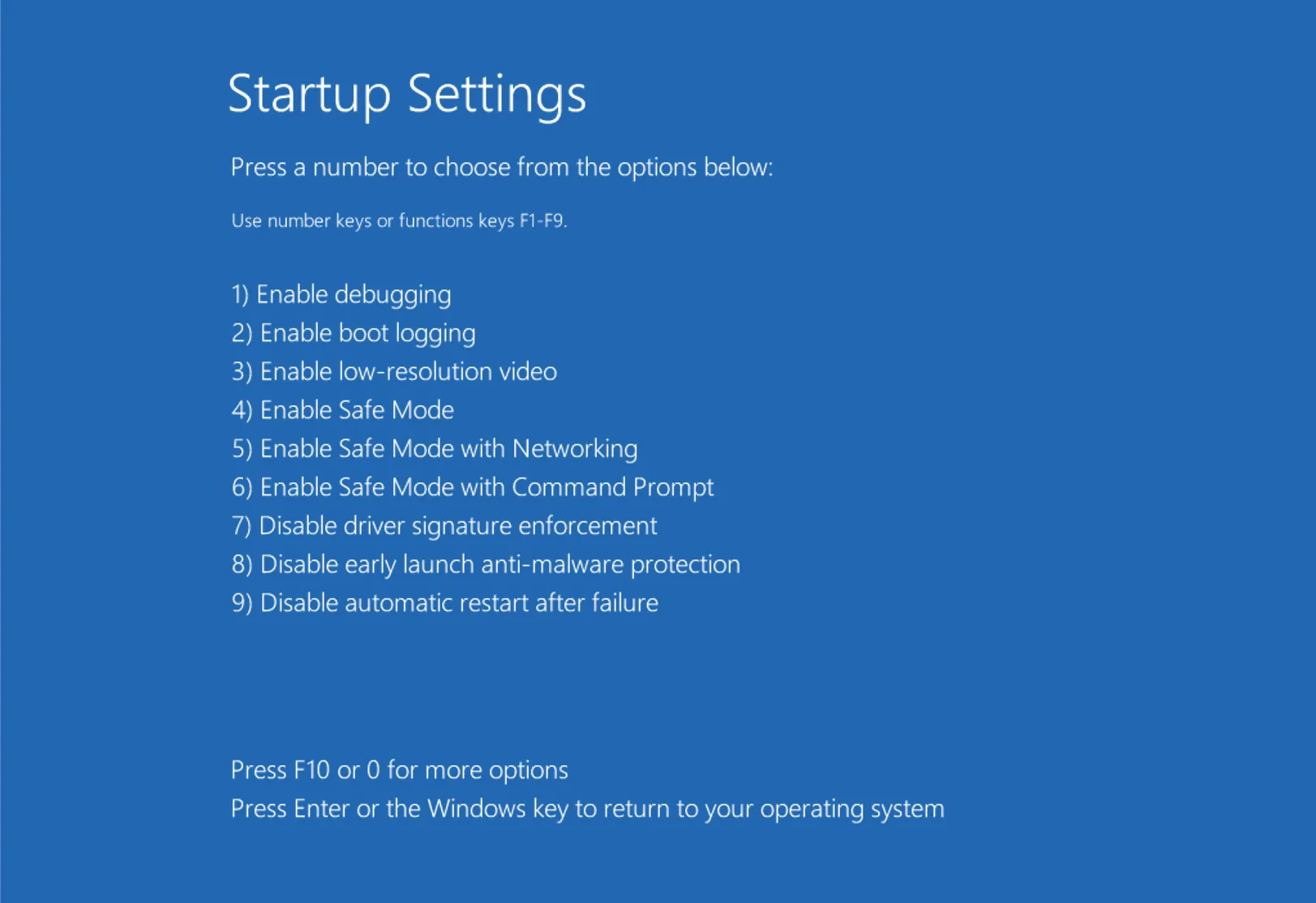

管理者はどうでしょうか?このレベルの権限を持つアカウントであっても、例外ではありません。あなたのIDに関わらず、署名されていないドライバをロードすることはできません。 Windows 64ビット版。これを無効にする唯一の方法は、「ドライバー署名の強制を無効にする」ブートオプションを使用することです。これは次回の起動時にリセットされます。または、 ます。bcdedit 認証を完全に無効にする。これは私が設置した安全策です。 Microsoft コンピュータの所有者であっても、これを回避すべきではありません。

Microsoft は長年にわたって要件を厳しくしてきました。

マイクロソフトは長年にわたり、よりスムーズで安全なユーザーエクスペリエンスの実現を目指し、Windows オペレーティングシステムの要件を段階的に厳格化してきました。これらの要件の変更は、継続的な技術進歩、パフォーマンス向上の必要性、そして増大するセキュリティ脅威に対する保護強化を反映しています。Windows の新バージョンが出るたびに、マイクロソフトはシステムを効率的に動作させるために必要な最小仕様を引き上げており、特にプロセッサ、ランダムアクセスメモリ (RAM)、ストレージ容量、そしてトラステッド プラットフォーム モジュール (TPM) などの最新テクノロジのサポートに重点を置いています。

この要件の厳格化はユーザーに直接的な影響を与えます。古いデバイスでは最新バージョンのWindowsが動作しないという問題が発生する可能性があるからです。しかし、この変更により、Microsoftは新機能や改良された機能を導入し、システム全体のパフォーマンスを向上させ、より高いレベルのセキュリティを提供することができます。例えば、Windows 11の一部の高度な機能には、特定の命令をサポートする最新のプロセッサと、セキュリティとデータ保護を強化するためのTPM 2.0モジュールが必要です。

さらに、要件を厳格化することで、Microsoft は最新デバイスのサポートと最新テクノロジーとの互換性向上に注力できるようになり、結果としてユーザーエクスペリエンス全体が向上します。古いデバイスをご利用のユーザーには多少の不便が生じる可能性がありますが、デバイスをアップグレードしたり、新しいデバイスを購入したりするユーザーは、Windows オペレーティングシステムから最高のパフォーマンスとセキュリティを享受できるようになります。

それは、デバイス ドライバーをチェックするためのシンプルなツールから始まりました。

マイクロソフトがデバイスドライバにデジタル署名を求める動きは、スパイウェア、ルートキット、そしてオペレーティングシステムの安定性に対する懸念が高まる中、2000年代半ばに始まりました。Windows XNUMX以降、Driver Verifierはコマンドラインプログラムとして提供され、デバイスドライバの不正な機能やエラーの検出をテストしていましたが、Windows XPのリリースに合わせてグラフィカルユーザーインターフェイスにアップデートされました。当時、ドライバ署名は存在していましたが、厳密には必須ではありませんでした。ただし、グループポリシーオプションを設定することで、インストールを完全に禁止する、ユーザーに警告しながらインストールを許可する、あるいはサイレントインストールのみを行うといった設定が可能でした。

これはWindowsのx64版で変わりました。Windows Vista(そして機能制限付きでWindows XP x64 Editionまで)以降、 証明書に自己署名することはできますが、64ビット版Windowsシステムでは、カーネルモード定義への署名が必須でした。これは、カーネルパッチ保護(通称PatchGuard)を含む、より広範なセキュリティ対策の一環でした。Vista x64への強制署名の導入は当時物議を醸しましたが、Microsoftは、署名の強制をなくすことを目標としていました。 マルウェアの全クラス、そして当時のいくつかの報告によると、デジタル著作権管理(DRM)保護.

デバイスドライバに署名を求めることは、多くの業界の利益に合致することは周知の事実です。これはまた、当時、マイクロソフトが実質的に企業にドライバ配布のライセンス料を支払わせることができたことを意味していました。そうでなければ、これらのドライバはほとんどのデバイスにインストールされないでしょう。その後、要件はより厳格になり、前述のように、Windows 10 バージョン1607ではドライバに署名が求められました。 全て 定義は Microsoft 証明書で署名されています。

Windows 11では、 UEFIセキュアブート 新しいシステムにデフォルトで搭載されているTPMは、信頼性の高いブートとドライバ認証の保証を倍増させます。言い換えれば、現代のWindowsには、どの低レベルコードの実行を許可するかを決定する中央機関(Microsoft)が存在するということです。その結果、Microsoft(および一部の証明書ベンダー)がWindowsプラットフォームの門番という都合の良い立場に立つことで、攻撃者にとって侵入がはるかに困難になっています。

Microsoft は、どんな犠牲を払ってでもカーネルを保護したいと考えています。

MicrosoftはWindowsオペレーティングシステムのセキュリティ強化に常に取り組んでおり、カーネルの保護は最優先事項です。カーネルはオペレーティングシステムの心臓部であり、侵害はデバイスを完全に制御することを意味します。そのため、Microsoftは多層防御によってカーネルへの不正アクセスを防ぐための技術とソフトウェアに多大な投資を行っています。

これらの取り組みには、カーネルへの不正な変更を防ぐカーネルパッチ保護や、機密プロセスを安全な仮想環境に分離する仮想化ベースのセキュリティといった技術の活用が含まれます。また、マイクロソフトは、カーネルへの侵入を試みた場合にリアルタイムで検出するための高度な分析ツールも開発しています。

カーネルセキュリティは、特にサイバー攻撃の手法が進化する中で、継続的な課題となっています。そのため、Microsoft は Windows の安全性と信頼性を維持するために、セキュリティメカニズムの継続的な更新と開発に取り組んでいます。 この取り組みは、ユーザーのデータとデバイスの整合性を維持する上でカーネルが重要であるという Microsoft の認識を反映しています。

たとえ、通常の開発者も使用できなくなるとしても。

誤解のないよう明確に述べておくと、ドライバ署名の強制によってWindowsオペレーティングシステムのセキュリティが大幅に向上したという強い主張があります。未署名ドライバをブロックすることで、ルートキットやカーネルレベルのマルウェアなど、ウイルス対策ソフトウェアの手から逃れる可能性のあるあらゆる種類のデジタル攻撃を阻止できます。かつては、最も高度なマルウェアの多くは、メモリにアクセスしたり、システムを深く改変したりするために、ドライバに偽装しようとしました。今日では、盗難または漏洩したデジタル証明書を持っていない限り、マルウェアは完全にパッチを適用した64ビットWindowsシステムにドライバをロードすることはできません。これは、Windows XPの時代よりもはるかに高い障壁です。起動時に未署名ドライバが見つかった場合、システムは起動しません。

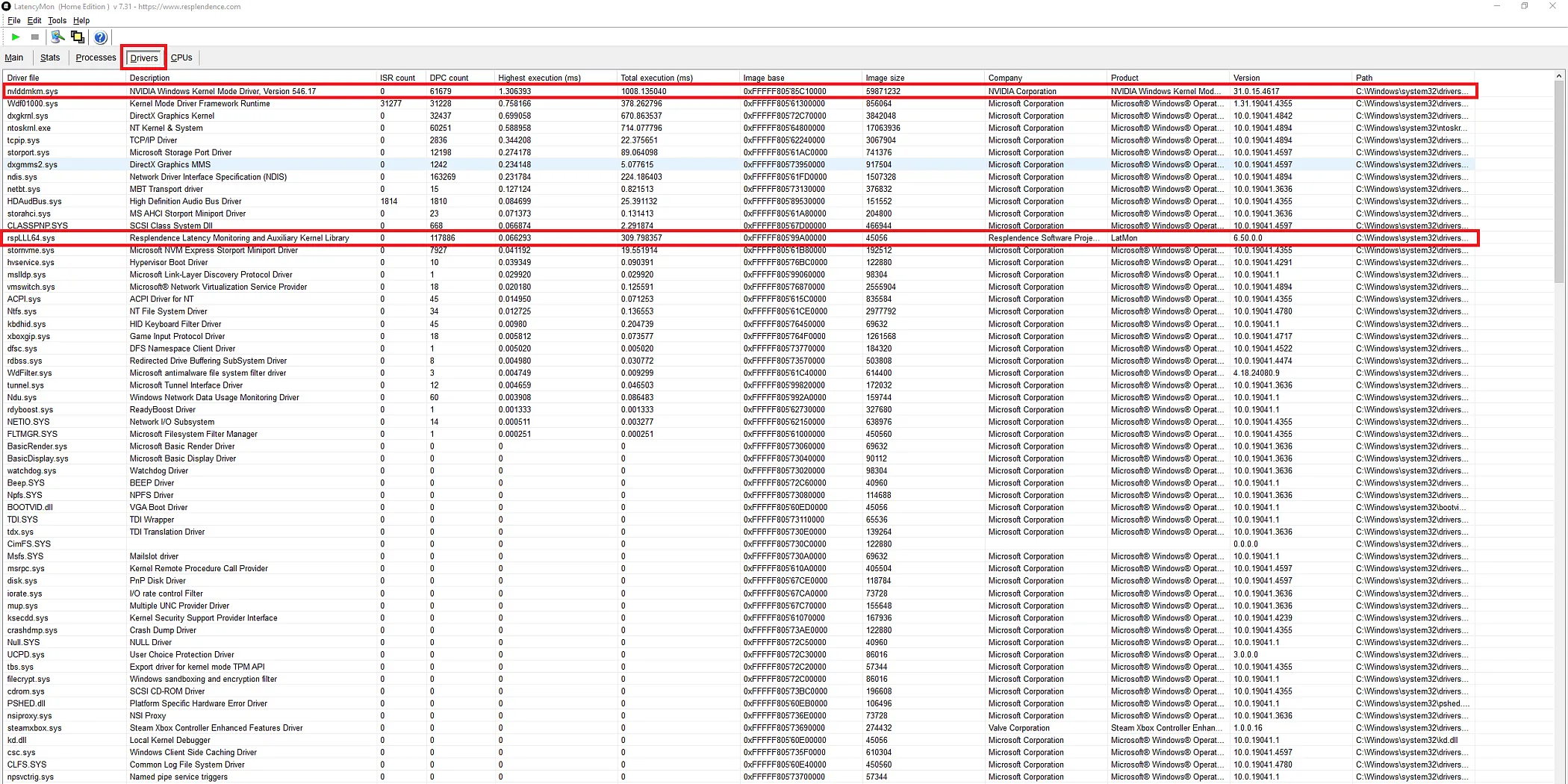

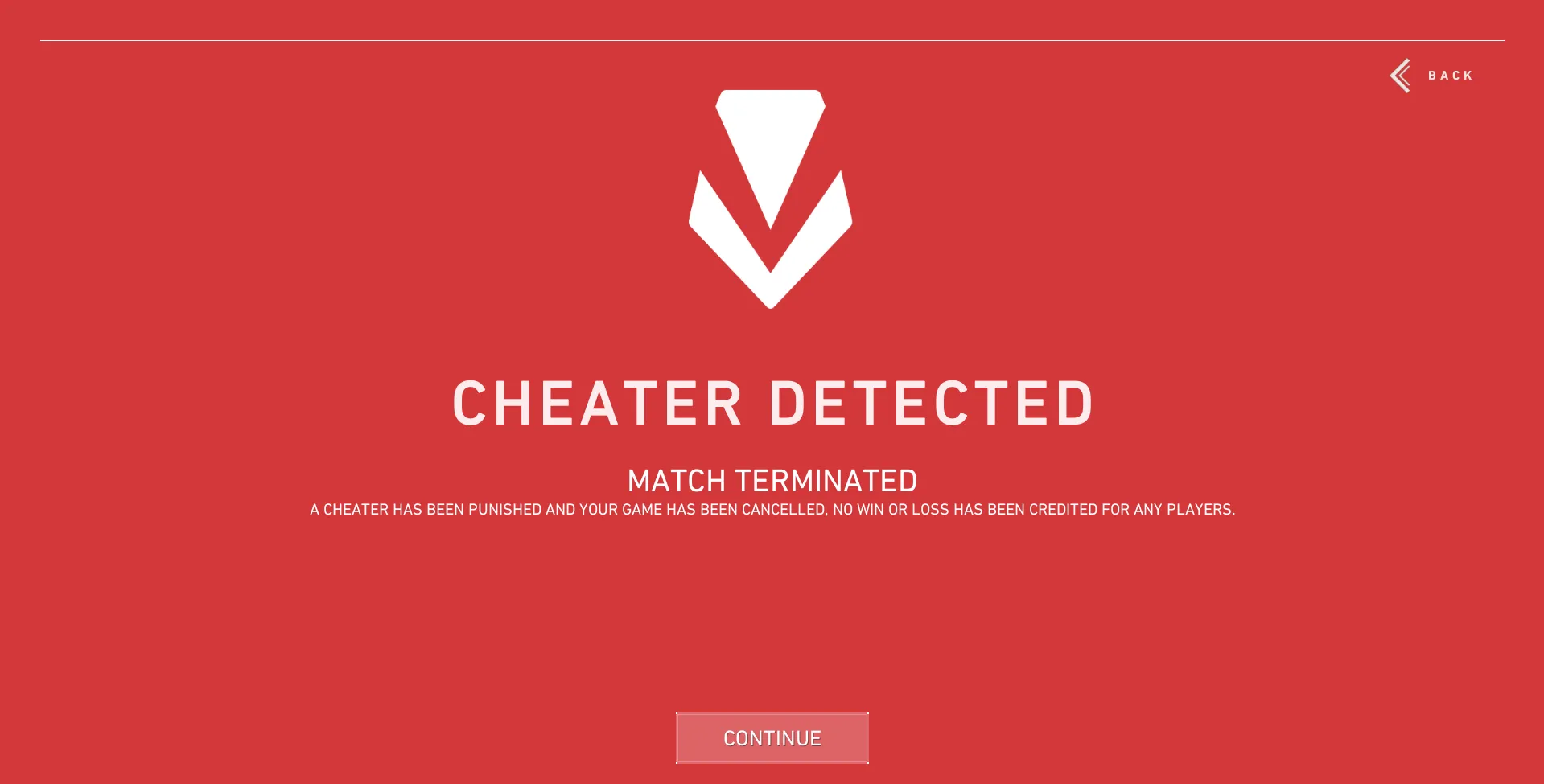

オンラインゲーム向けの最新のアンチチートシステムも、Windowsのドライバ署名要件の恩恵を大きく受けています。多くの競技タイトルでは、最も高度なチート開発者の多くが、ユーザーモードのアンチチートツールによる検出を回避するために、カーネルモードでチートを実行しようとします。Easy-AntiCheat、Faceit、そして 暴動の先駆者 他の多くのアンチチートソリューションは、アンチチートスイートの一部として独自のカーネルドライバをインストールします。これらのアンチチートプログラムは、管理者ユーザーよりもさらに高い権限レベルで実行されます(管理者であっても署名のないドライバをインストールできないことを覚えていますか?)。これにより、システムのチート行為を監視し、ゲームメモリへのアクセスをブロックし、ゲームコードが改ざんされていないことを確認します。ドライバの署名は、開発者がゲームに構築するこの防御壁の重要な部分です。Windowsは適切に署名されていないドライバを拒否するため、チート開発者はカスタムカーネルドライバを作成してランダムにロードするだけでアンチチートを回避することはできません。オペレーティングシステムがそれを許可しないからです。

これに対し、チート提供者やマルウェア開発者は、ドライバブルートフォース攻撃の有効性を示す脆弱性を探し求めてきました。よくある手法の一つはBYOVD(Bring Your Own Vulnerable Driver)と呼ばれるもので、攻撃者は既知の脆弱性を持つ署名済みのドライバを見つけます。正規のドライバがロードされ、Windowsに受け入れられた後、脆弱性を悪用してカーネル内のコードを実行します。その一例が以下です。 Lenovo Mapper ドライバの不正使用署名されていないチート ドライバーを展開し、Riot の Vanguard TPM チェックを無効にします。

これは、ダイレクトメモリアクセス(DMA)攻撃や不正行為にも関係します。DMAは、ハードウェアデバイスがCPUを介さずにシステムメモリに直接アクセスすることを可能にするため、別のコンピュータがゲームメモリを読み書きできる可能性があります。しかし、WindowsにはIOMMUを用いたカーネルDMA保護機能があり、許可されていないPCIeデバイスによるメモリアクセスを防止します。 DMAリマッピング対応ドライバー この機能は既に搭載されており、このドライバ機能はMicrosoftの署名強制によって保護されています。これに、Windows起動前にマルウェアやチートローダーが侵入するのを防ぐセキュアブートとTPMベースのブート検証を組み合わせれば、ユーザーが管理するPCでありながら、非常に安全な環境が実現します。

この手法はゲームチートに限ったものではありません。ドライバーを悪用してシステムのセキュリティ機能を無効化し、カーネルに悪意のあるコードをロードするランサムウェアの例は数多くあります。つまり、攻撃対象領域をオペレーティングシステムから、Microsoftが審査・承認した低レベルコードへと移行させるのです。マルウェア開発者は、ユーザーのデバイスに既にインストールされているドライバーを利用する必要があります。つまり、広く普及しているドライバーの脆弱性を見つけるか、ユーザーを騙して脆弱性のあるソフトウェアをインストールさせるかのいずれかです。

ドライバー署名の強制は、包括的なセキュリティアーキテクチャにおける歯車の一つに過ぎず、それだけではすべてを阻止するには不十分です。しかし、Microsoftも使用している他の手法と組み合わせることで、ハードルは間違いなく大幅に上がります。盗まれた証明書は、検出されて失効するまでの期間が短く、ハードウェアによる回避策もしばしば一時的なものに過ぎません。

ドライバー署名が消費者に不利だと考えられるのはなぜですか?

ドライバー署名の強制は、システムにインストールされているドライバーが信頼できるものであり、改ざんされていないことを確認するために、Windows などのオペレーティング システムが採用するセキュリティ対策です。

しかし、なぜ一部の人々はこの動きを「消費者に不利」だと考えるのでしょうか?

答えはいくつかの点にあります:

- 選択の自由の制限: 署名の強制により、たとえ信頼していたとしても、Microsoft または他の認定機関によるデジタル署名がないため、特定のドライバーのインストールがブロックされる可能性があります。これにより、ユーザーが使用するハードウェアとソフトウェアを選択する自由が制限されます。

- 古いデバイスのサポートが困難: メーカーは古いデバイスのドライバの更新を停止することがよくあります。古いデバイスのドライバが署名されていない場合、ドライバ署名を必須とする新しいオペレーティングシステムでは使用できない可能性があります。そのため、古いデバイスがまだ正常に動作していても、ユーザーは新しいハードウェアを購入せざるを得なくなります。

- 署名取得にかかる費用: デジタル署名の取得は、特に独立系開発者や中小企業にとって費用がかさむ可能性があります。これはイノベーションを阻害し、特殊なデバイスや希少なデバイス向けの新しいドライバーの開発を妨げる可能性があります。

- 互換性の問題: 署名されたドライバは、他のハードウェアやソフトウェアとの互換性の問題を引き起こすことがあります。特にITの専門家でない場合は、ユーザーがこれらの問題を特定して解決することが困難な場合があります。

- 大企業の独占: ドライバ署名の義務付けは、大企業に中小企業や独立系開発者に対する不当な優位性を与えると考えられています。大企業はデジタル署名を容易に取得できるリソースを有していますが、独立系開発者にとってはそれが難しい場合があります。

つまり、ドライバー署名の強制はセキュリティの向上を目的としていますが、選択の自由を制限したり、古いデバイスのサポートを困難にしたり、コストを増加させたり、互換性の問題を引き起こしたり、大企業の独占を強化したりすることで、消費者に悪影響を与える可能性があります。

したがって、ドライバー署名の強制によるセキュリティ上の利点と、消費者やイノベーションへの悪影響とのバランスを取る必要があります。

特定のデバイスで実行できるものと実行できないものについてです。

ドライバ署名がセキュリティにそれほど有益であるならば、なぜ消費者にとって不利なのでしょうか?この批判は、このセキュリティメカニズムがユーザーの自由とシステムに対する制御を著しく制限しているという事実に起因しています。セキュリティとオープン性の間には暗黙のトレードオフがあり、Microsoftは後者よりも前者に大きく依存しています。同社は、オペレーティングシステムがMicrosoftによって精査された低レベルコードのみを信頼するというモデルを選択しました。これは実質的に権力の集中化であり、業界の利益にも合致し、認証による収益を生み出しています。

ドライバ署名検証の無効化の話に戻りますが、個人使用のために、たとえ自分のハードウェアや所有するデバイスであっても、カスタムドライバを開発するのは面倒です。「ドライバ署名の強制を無効にする」という起動オプションで起動して整合性チェックを完全に無効にするか、Windowsの署名検証モードを有効にするかのどちらかが必要になりますが、どちらもあまり便利ではありません。 自分の 通常の「所有権」と同じように、コンピューターはカーネル レベルで Microsoft が制御します。

さらに、ドライバ署名要件を容易に満たせるのは、大企業や十分なリソースを持つ開発者だけです。最新のWindowsリリース向けに適切に署名されたドライバを入手するには、開発者はEVコード署名証明書を取得する必要があります。これは、厳格なIDとハードウェアコードの検証を必要とし、年間数百ドルの費用もかかります。 Notepad++ は人気の例です。 これはコード署名の問題に関係しており、Microsoftへの認証のための年間料金の支払いを拒否することで、ユーザーレベルのソフトウェアが影響を受けることになります。同じ概念はドライバーにも当てはまります。

しかし、この要件は、署名されたドライバアップデートを受け取っていない古いデバイスを一般ユーザーが使用できないようにする可能性もあります。例えば、Windows 11搭載PCに接続したい古いPC周辺機器があるとします。そのドライバがWindows XP時代のもので、デジタル署名が付いていないと、完全にブロックされてしまいます。署名の強制を無効にするか(それに伴う様々な問題を抱えることになりますが)、デバイスを廃棄するかのどちらかです。以前はドライバを修正することもできましたが、コストと複雑さを考えると、最近ではDIYソリューションはほとんど聞かれません。

実際、コミュニティメンバーが自ら問題に対処したとしても、すぐに裏目に出ることがあります。開発者が独自のアプリケーションでシステムファンを制御するために使用できる、よく知られた32つのドライバがあります。InpOut0とWinRing2020です。前者はRiotのVanguardと競合するため、多くの開発者はFan Controlなどのツールの基盤となっている後者を選択しました。しかし、これはXNUMX年に発覚しました。 WinRing0 には重大なセキュリティ上の脆弱性がありました。 数年後、Windows Defender によって報告されブロックされ、それに依存するアプリケーションが利用できなくなりました。

この問題は、Microsoftが承認する有効なドライバの開発と維持にかかるコストの問題によってさらに複雑化しています。以下は、ある記事からの抜粋です。 ベルジェ これは問題を示しています:

SignalRGBの創設者であるティモシー・サン氏は、セキュリティリスクはより複雑だと説明しています。「WinRing0はシステム全体にインストールされるため、ユーザーのシステムに最初にインストールされたバージョンに依存していることに気づきました。そのため、他のアプリケーションが潜在的に脆弱なバージョンをインストールしていないかどうかを確認することが非常に困難になり、私たちの努力にもかかわらず、ユーザーはリスクにさらされていました」と彼は述べています。

そのため、彼の会社は独自のRGBインターフェースに投資し、最終的には0年にWinRing2023を放棄して独自のSMBusドライバを採用しました。しかし、私が話を聞いたSunを含む開発者たちは、これはコストのかかる提案であることに同意しています。

「開発プロセスは困難で、多大なエンジニアリングリソースを必要としました。甘い言葉は言いません」とサン氏は語る。「小規模なオープンソースプロジェクトには、このルートを進むだけの資金力も、マイクロソフトのカーネルを開発するための専門知識もありません」とOpenRGBのアダム・ホンジー氏は言う。

WingRing0の開発元であるOpenLibSysは現在活動していないようで、仮に同じドライバが更新されたとしても、Microsoftの厳格なガイドラインに基づいて署名が承認される可能性は低いでしょう。Microsoftは、このドライバに依存しているアプリケーションの数(Razer Synapse、SteelSeries Engineなど、多くのアプリケーションも使用していた)も把握しており、2025年のサポート終了まであと数年は使えると見込んでいました。

Linuxについてはどうですか?

LinuxはWindowsやmacOSほど普及していませんが、特に開発者やITプロフェッショナルにとって、強力で信頼性の高い選択肢であり続けています。Linuxは非常に柔軟性が高くカスタマイズ性に優れているため、OSを完全に制御したいユーザーに最適です。さらに、Linuxは安全で安定したOSと考えられており、他のOSよりもマルウェアやウイルスの影響を受けにくい傾向があります。

Linuxの導入を検討している場合、Ubuntu、Fedora、Debianなど、様々なディストリビューションが存在することを認識しておくことが重要です。各ディストリビューションには独自の機能とツールが用意されているため、ニーズと要件に最適なものを選ぶことが重要です。例えば、Ubuntuは使いやすさと普及率の高さから初心者に人気があり、Fedoraは最新技術を試したいユーザーに適しています。

全体的に見て、Linuxは他のOSに比べて多くの利点を持つ優れたOSです。しかし、特にWindowsやmacOSに慣れている場合、使い方を習得するのは最初は少し難しいかもしれません。少し努力すれば、Linuxはあなたのニーズを満たす強力で信頼性の高いOSであることが分かるでしょう。

全く違う精神

Windowsとは異なり、Linuxはオープンソースのオペレーティングシステムです。カーネル内で実行可能なものを指定する単一の中央機関は存在しません。Linuxディストリビューションにはモジュール署名を強制する機能があります(特にセキュアブートが有効になっている場合。一部のディストリビューションではカーネルモジュールにキーによる署名が必要です)。しかし、最終的にはユーザーがカーネルを再コンパイルしたり、これらのチェックを無効にしたりすることができます。これが、Windowsと同じようにLinuxにアンチチートソフトウェアを導入できない多くの理由の一つです。

Linuxでは、ルートレベルのアクセス権を持つチーターは万能とみなされます。彼らはカーネルを再コンパイルしてアンチチートフックを削除したり、中央署名機関による阻止なしに独自のカーネルモジュールをロードしたりすることができます。多くのチーターが、検出を回避するために/rootディレクトリでルート権限でチートを実行していることを考えると、ゲーム開発者がアンチチートソフトウェアをLinuxに移植することにあまり熱心でない理由も理解できます。たとえゲームがルートアクセスを必須としていたとしても(これはWindowsの単なるアンチチートソフトウェアよりも悪いでしょう)、ゲームを「偽のルート」環境で実行することで、実際にはルートアクセスがないにもかかわらず、ルートアクセスがあると認識させることができます。

これらすべては、Linuxのオープンな性質が、あらゆる防御策が同等の権限を持つ攻撃によって打ち破られる可能性があることを意味しており、この現実はLinuxゲームの現状に反映されています。多くの人気タイトルはLinuxでプレイ可能であり(多くの場合、Windowsよりも優れている)、その結果、多くの競争力のあるゲームはLinuxでは全く動作しません。これらの概念はマルウェアにも当てはまりますが、マルウェアに関してはLinuxの状況は全く異なります。

Microsoftのドライバ署名の強制は、企業にとって魅力的です。カーネルをロックすることで、Windowsは(チート対策、マルウェア対策など)高度なセキュリティと制御を提供します。これは、これらの制限のないよりオープンなシステムでは決して実現できないものです。多くのゲーマーや企業にとって、たとえ一部のユーザーに不満を抱かせたとしても、このトレードオフは多くの場合価値があります。Linuxユーザーは比類のない制御を享受していますが、この自由さゆえに、クライアント側のチート対策メカニズムは通常役に立たなくなります。Windowsがこの分野で享受しているセキュリティ上の利点をLinuxマシンで得るには、そもそもWindowsを離れたいと思ったのと同じ制限を再び生み出すことになります。

Linuxユーザーが中央認証局を持たないにもかかわらず安全である理由は無数にあります。Linuxの高度なユーザー権限システム、セキュリティ上の脆弱性が明らかになるとすぐに修正プログラムを適用するオープンソースコミュニティ(xz-utilsのような重大な脆弱性が漏洩した場合でも)、低い市場シェア(標的としての魅力が低い)、そしてソフトウェアパッケージの大部分が審査済みのリポジトリを通じてインストールされることなど、LinuxはWindowsユーザーを標的にするほど魅力的ではないのです。

自由と安全:常に達成が難しい方程式

よく問われるのは、「自由と安全は両立できるのか?」という問いです。答えは単純ではありません。現実は、最大限の自由の達成と最大限の安全の確保が時に矛盾することがあり、またその逆もあることを認識せざるを得ません。

自由の概念には、表現の自由、移動の自由、信仰の自由など、多くの側面が含まれます。しかし、これらの自由は、抑制されなければ、個人や集団によって悪用され、社会の安全と安定を脅かす可能性があります。例えば、表現の自由は基本的人権であるにもかかわらず、憎悪や暴力を広める手段、あるいは制度への信頼を損なう偽情報を広める手段に転用される可能性があります。

一方、広範な監視、個人の移動制限、情報へのアクセス制限といったセキュリティ対策の強化は、個人の自由を損ない、民主主義社会の基盤を揺るがす可能性があります。セキュリティを過度に重視することは、迫害を恐れて意見を表明したり権利を行使したりすることをためらう、恐怖と自己検閲の環境を生み出す可能性があります。

では、自由とセキュリティの最適なバランスをどのように実現できるでしょうか?解決策は、自由の範囲を定義し、それらがセキュリティを脅かすような悪用をされないよう、明確な管理と基準を確立することです。これらの管理は脅威の規模に見合ったものでなければならず、必要以上に厳しくなっていないことを確認するために定期的な見直しが必要です。

さらに、安全保障措置の実施には透明性と説明責任が確保されなければなりません。個人は自らの権利を認識し、自由を侵害すると考える措置に対して異議を申し立てる権利を有しなければなりません。また、安全保障の名の下に権力が濫用されることのないよう、独立した監視メカニズムも必要です。

要するに、自由と安全の関係は複雑かつ流動的です。どちらか一方を犠牲にして完全に達成することはできません。両者のバランスをとるには、私たちを導く価値観と原則について、継続的な対話と社会的な合意が必要です。自由と安全は相反する目標ではなく、むしろ繁栄し安定した社会に不可欠な要素であることを、私たちは常に忘れてはなりません。

LinuxとWindowsの根本的な違い

Microsoftのドライバ署名ポリシーは、セキュリティの観点から非常に効果的であることに疑いの余地はありません。すべてのカーネルドライバに署名と検証を義務付けることで、Microsoftは低レベルのマルウェアや不正ツールに対して最も堅牢なコンシューマー向けオペレーティングシステムの一つを構築しました。Windowsはプラットフォームとして、ユーザーとプログラムが信頼できる信頼性の高いオペレーティングシステムを維持できる独自の能力を備えています。だからこそ、Windowsは優れたセキュリティ機能の一つであり、その効果は絶大です。 本当によく それはシステムの保護に大きな違いをもたらしました。

しかし、このセキュリティには消費者にとって代償が伴います。中央管理者から制御権が奪われ、オペレーティングシステムの動作を完全に制御できないことは、オープンコンピューティングを重視する多くの人にとって魅力的ではありません。ある意味で、Windows 11はカーネルコードに関してユーザーを信頼できない存在として扱い、制御を怠れば誰でも(あなたも含めて)悪意のある行為を行えると想定しています。

セキュリティの観点から見ると、この機能はリスク軽減の好例です。最も危険な攻撃経路の一つを効果的にブロックしますが、消費者の権利の観点から見ると、単に 当社独自の設備を使用して仕事を請け負います。なぜなら、私たちはマイクロソフトの許可と不許可に左右されるからです。もしこの概念がオペレーティングシステムの「保護」まで拡大されたらどうなるでしょうか?もし、デブロートツールやプログラムが、システムを変更するためマイクロソフトが承認しないような変更を加えたらどうなるでしょうか?

一般ユーザーにとって、ドライバ署名の強制は素晴らしい一歩です。その点は疑いの余地がありません。しかし、オープンソース開発者が、独自のソフトウェアを開発し、それを他者と共有することに伴うコストのためにプラットフォームから排除されるのは好ましくありませんし、自分のソフトウェアを所有していないように感じるのも良くありません。 まあ、本当に デバイスは、Windows が主な操作手段である限り、自由に操作できます。

コメントは締め切りました。