先週、フィッシング攻撃と悪質アプリからどうやって生き延びたか

毎日最悪の出来事について書くと オンライン詐欺 そして、私がそうしているように、それらをどのように回避するかは、実際の生活の中で多くの例を見ると簡単になります。

悪質なアプリが山火事のように拡散しているときや、その後に何に注意すべきかを伝えるとなると話は別だが、 大規模なデータ侵害実際に見せると違いますね。だから、オンラインで遭遇するハッキングやサイバー攻撃の可能性のある兆候のスクリーンショットを撮り始めました。

10年以上ハッカーについて書いてきた者として、私はハッカーがクリックさせようとする様々なトリックや方法を見てきました。 悪意のあるリンク あるいは、自発的に個人情報を渡してしまうかもしれません。今回は、最新のサイバー攻撃についてお伝えする代わりに、先週私が2回、インターフェースをハッキングしようと試みた経緯と、なぜクリックもダウンロードもしなかったのかを詳しく説明します。

ここに、知っておくべきすべての情報と、私自身と家族のオンライン安全を守るために私が使用している一般的なヒントとコツをいくつか紹介します。

普通のメールではなく、罠です。

仕事用のメールアドレスを公開している私は、毎日約100通のメールを受け取ります。その多くは、仕事で直接的または間接的にやり取りする信頼できる連絡先からのものですが、時折、受信トレイに組み込まれたセキュリティ対策をすり抜けてしまう不審なメールも存在します。

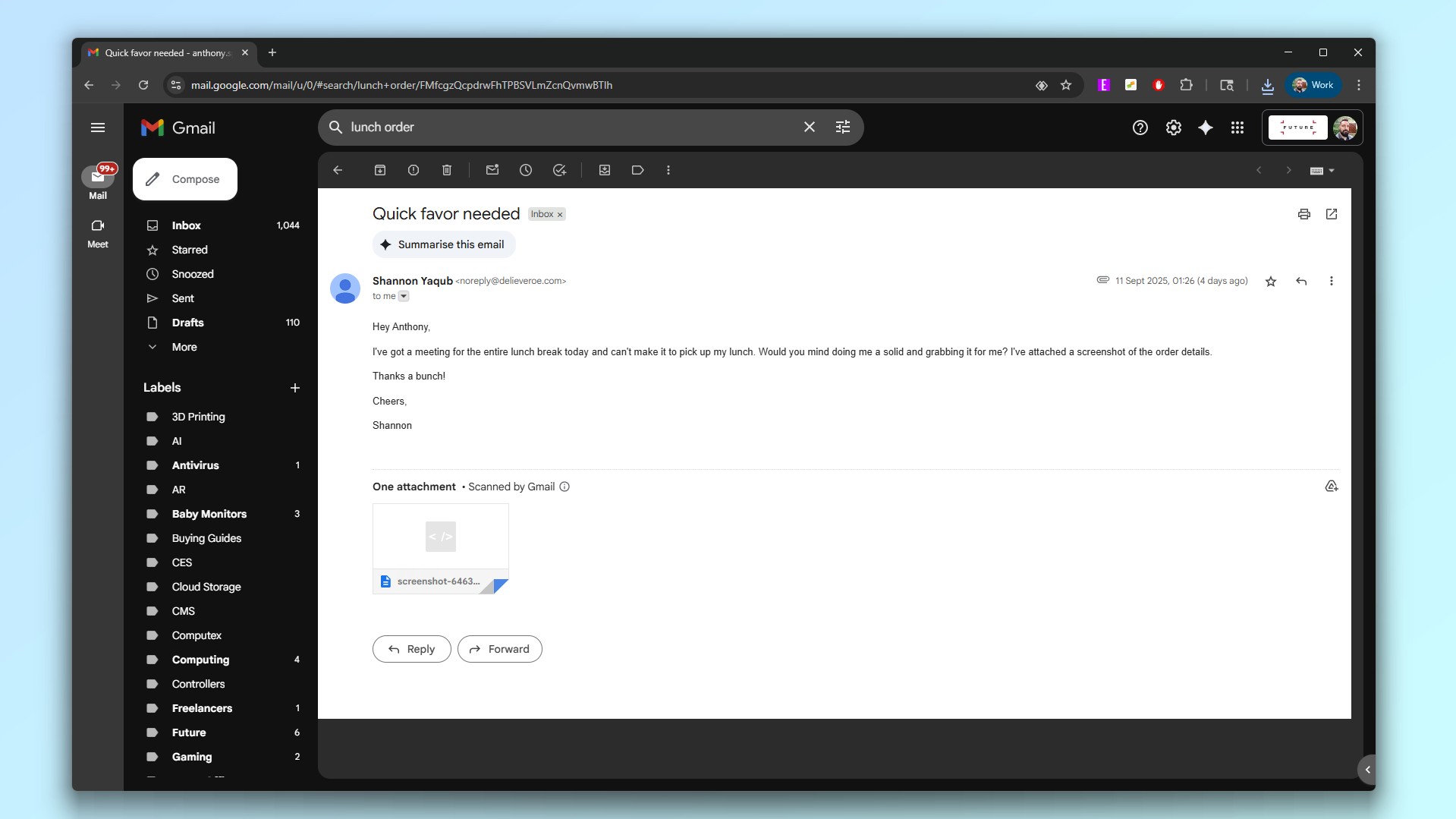

まさに下のメールがまさにその通りでした。しかし、すぐにいくつかの危険信号に気づきました。あなたも見つけられますか?説明を読む前に、ざっと目を通して、すべてに気づいているかどうか確認してみてください。

送信者の名前に見覚えがなかったため、既に疑念を抱いていましたが、下の矢印をクリックしてメールアドレスをさらに確認しました。上記のメールは、送信者の名前ではなく、人気のフードデリバリー会社の名前を使って信頼性を高めていますが、一つ問題があります。詐欺師がなりすまそうとしている会社はおそらくDeliverooですが、件名のスペルミスです。

彼のリクエストを処理できるように、私の「同僚」はリクエストの写真をメールに添付してくれました。しかし、メッセージには「スクリーンショットを添付しました」と書いてあるにもかかわらず、この添付ファイルは画像ではありません。実際には、画像に見せかけたHTMLファイルで、ファイル名に「スクリーンショット」という言葉を入れて、本物らしく見せかけていました。

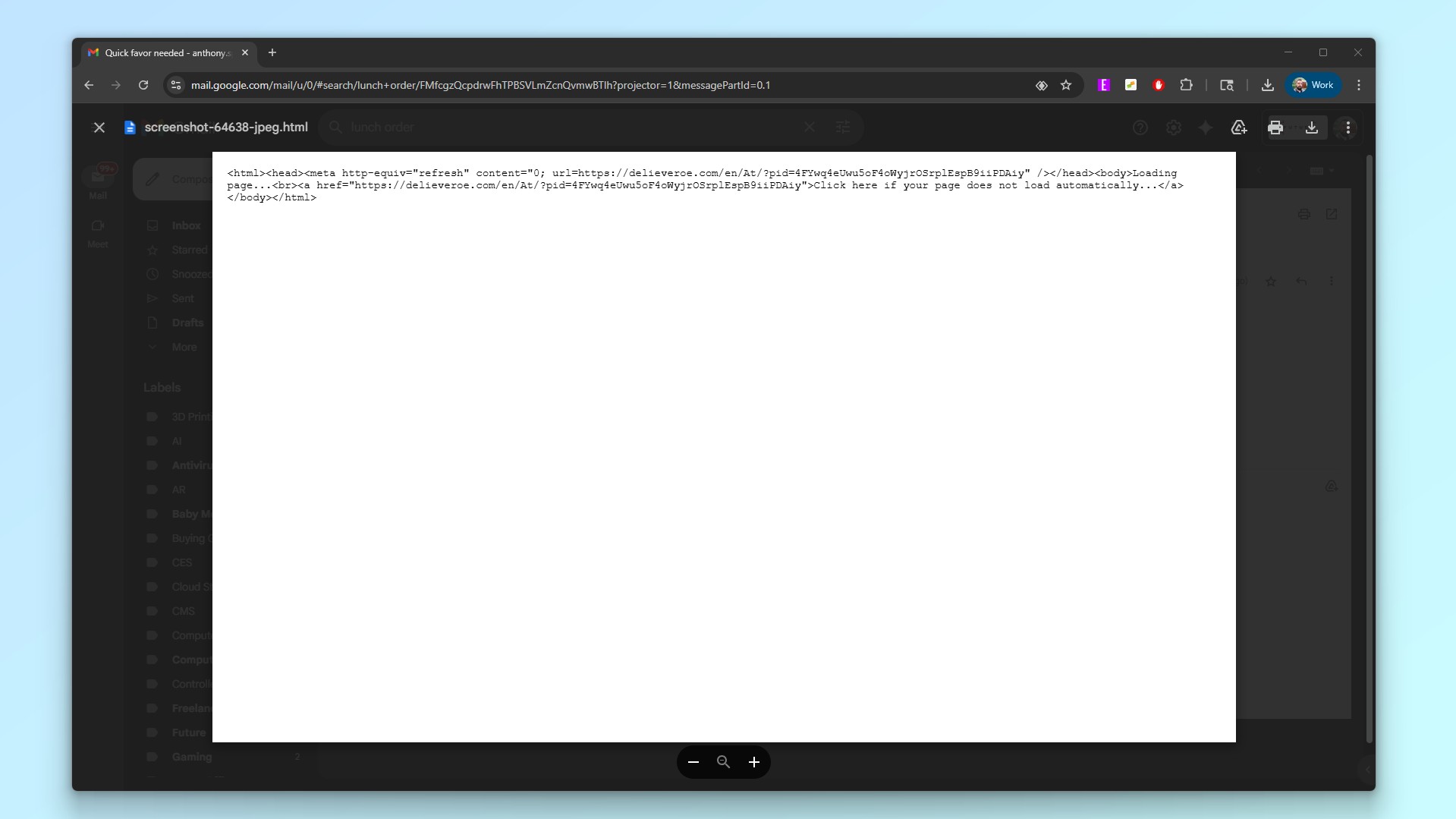

私が試した方法を皆さんに試すのはお勧めしませんが、今回は添付ファイルのコードをより明確に確認するためにプレビューをクリックしました。上のスクリーンショットでわかるように、 偽サイト Deliveroo を装ったこの偽サイトは、ページにアクセスした際に読み込み中であることを示すテキストを表示します。また、「ページが自動的に読み込まれない場合はここをクリックしてください」というボタンも表示されます。

私はこの添付ファイルをダウンロードしたり開こうとはしていませんが、誘導先のページでこのボタンをクリックすると、コンピュータにウイルスを感染させることを目的とした悪質なサイトに移動してしまう可能性があります。

このメールは、緊急性を感じさせる内容から、添付書類が偽物であることまで、フィッシング詐欺の特徴をすべて備えています。実際、唯一欠けているのは スペルや文法の誤りいずれにせよ、これはフィッシング メールの典型的な例であり、受信トレイにこのようなメールが届いた場合は、返信したり、その添付ファイルをダウンロードしたりすることは絶対に避けてください。

ニュースフィードに潜むマルウェア

サイバーセキュリティの仕事を始める前から、私は熱心なニュース読者でした。そのため、いつもスマートフォンやタブレットでGoogle Discoverを閲覧し、興味深いニュースを探していました。ある日、そんな時、悪意のあるアプリをインストールさせるために仕組まれた偽の記事に偶然出くわしたのです。ご説明しましょう。

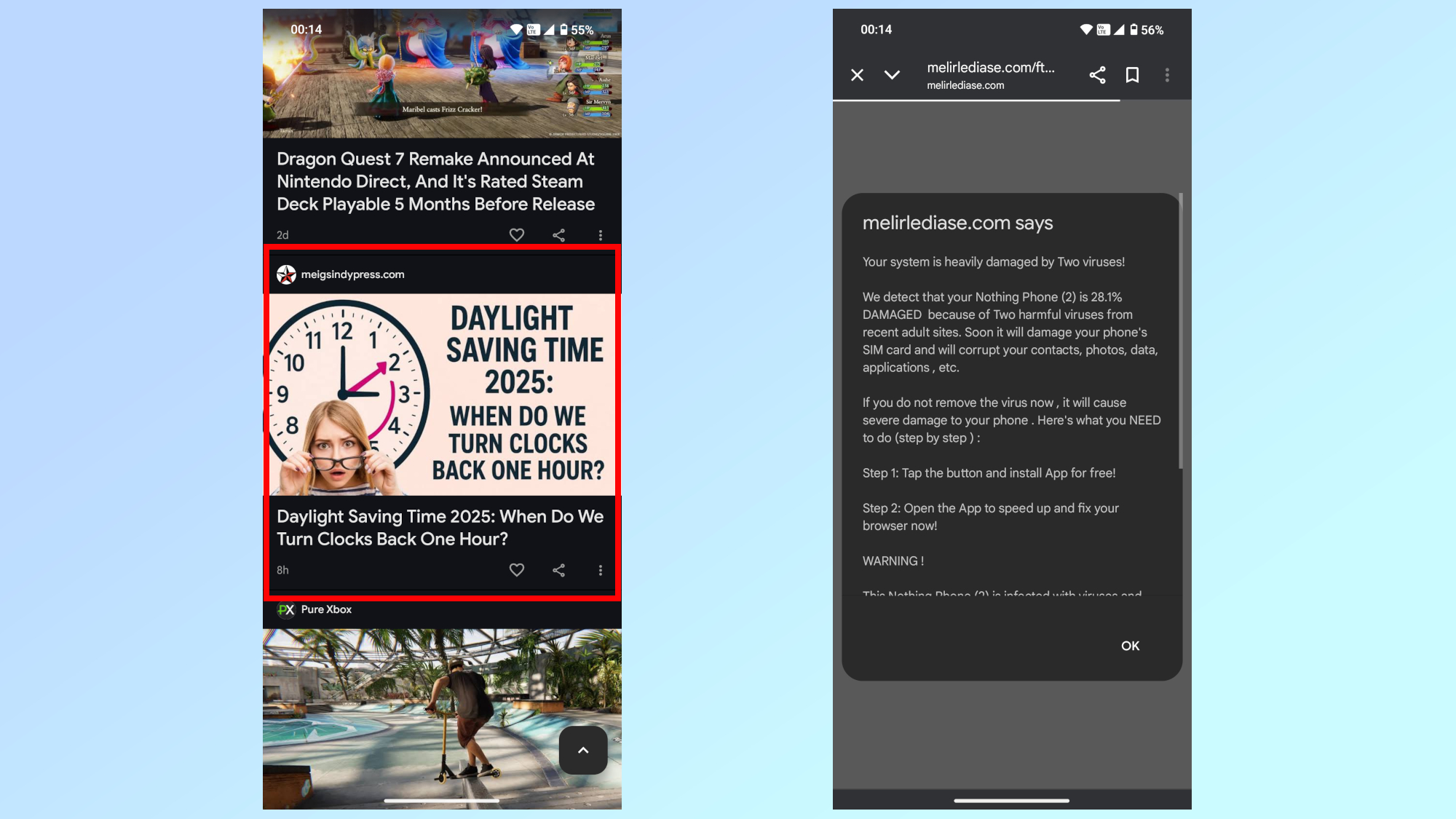

知っておくべきなのに、サマータイムがいつ終わるのか、いまだによくわからない。だから、ニュースフィードにサマータイムに関する記事が流れてきたとき、すぐにクリックしてしまった。

上のスクリーンショットでは、左側に私がクリックしたニュース、右側にその直後に表示されたポップアップウィンドウが表示されています。最近のアルゴリズムの変更により、 Google Discover Plusは信頼できる情報源からのニュースに加え、個人ブログも提供しています。これは小規模なメディアやクリエイターにとっては良いことですが、同時に、私のような熱心なニュース読者を狙うサイバー犯罪者にとって格好の標的にもなりかねません。

今年の夏時間終了日を知らされるどころか、私のNothing Phone 2がXNUMXつどころかXNUMXつの「悪質なウイルス」に感染していると告げるポップアップが表示されました。この悪質なポップアップの背後にいるサイバー犯罪者は、これらのウイルスは「最近のアダルトサイト」から来たものだと主張し、さらに踏み込んだ内容で私を誘導しようと、SIMカードを盗むと脅迫しました。 DCM通話SIM 問題のアプリをダウンロードしないと、携帯電話のデータが破損し、連絡先、写真、データ、アプリ、Plus が壊れてしまいます。

結局、一番下までスクロールして、おそらく悪意のあるアプリをダウンロードしようとはしませんでしたが、もしそうしていたら、おそらくこうなっていたでしょう。メッセージの下部にあるリンクをクリックすると、Google Playストアや他の公式アプリストアではなく、サードパーティのサイトに移動し、そこからこのアプリをファイルとしてダウンロードすることになったでしょう。 APKそこから、携帯電話に手動でインストールする必要があります。 Android 私のもの(処分するもの) グーグル 次のバージョンでは Android)。すべてのデータにアクセスするために、アプリはいくつかの 不要な権限 アクセスサービスを悪用するか Android あるいは、実際には Android スマートフォンを狙った危険なマルウェアである偽のアップデートをダウンロードすることもあります。

このような攻撃は何度も目にしてきましたが、マルウェア拡散を企む偽ニュース記事がGoogle Discoverのニュースフィードに表示されたのは初めてです。これは、ハッカーがブログを作成したり、広告スペースを購入したりして潜在的な被害者を引き寄せる可能性があることを示す重要な警告です。

サイバー攻撃から身を守るにはどうすればいいですか?

自分自身、友人、そして家族をサイバー攻撃から守る上で、最も重要なアドバイスは、感情に流されないことです。ハッカーは感情的な反応を引き起こす方法を熟知しており、これは何も知らないユーザーをフィッシングメールやその他の詐欺の餌食にするのに不可欠です。

そのため、受信トレイやメッセージを確認する際は、常に冷静さを保つことをお勧めします。著作権侵害の警告メールから、アカウントが停止された、あるいは間もなく停止されるというメールまで、ハッカーはユーザーが素早く、考えなしに行動することを望んでいます。こうなると、ミスを犯す可能性が高くなります。偽のログインポータルからオンラインアカウントにログインしたり、個人情報を送信したりして何かがおかしいと気づいた時には、もう手遅れです。

そのため、受信トレイやメッセージを閲覧する際には、フィッシングメールやメッセージの兆候に注意する必要があります。メッセージは緊急性を伝えようとしていますか?スペルや文法に誤りはありませんか?メッセージに疑わしい添付ファイルやリンクが含まれていますか?これらの質問すべてに「はい」と答えた場合、警戒すべき兆候です。

次に、 最高のパスワード マネージャー 創作を手伝うだけでなく 強力でユニークなパスワード すべてのアカウントで利用しているだけでなく、必要に応じて安全に自動入力するためにも利用しています。 最高のウイルス対策ソフトウェア 私のコンピューターと1つ Android向け最高のウイルス対策アプリ 携帯電話で。パソコンにはWindows DefenderやMacのXProtectなどのセキュリティソフトウェアが内蔵されていますが、 Google Play Protect Androidスマートフォンでは、基本的な保護機能が提供されます。しかし、有料のウイルス対策ソフトを使用すると、次のような追加のメリットが得られることがよくあります。 VPN オンラインでのプライバシーを保護するには、安全なブラウザを使用します。これは、オンライン バンキング取引やその他の機密データの処理に役立ちます。

結局のところ、最も重要なのは、最新のサイバー攻撃や詐欺について継続的に学ぶことです。ハッカーは攻撃に再利用する様々なトリックやテクニックを豊富に持っているため、詐欺、偽メール、偽ウェブサイトを見分ける方法を知ることが非常に重要です。

これらは私が最近遭遇した 2 つのハッキングの試みですが、さらにハッキングの試みとその仕組みを説明してほしい場合は、下のコメント欄でお知らせください。

コメントは締め切りました。