Androidデバイスでデバイス安全性検証とGoogle Playを回避する方法

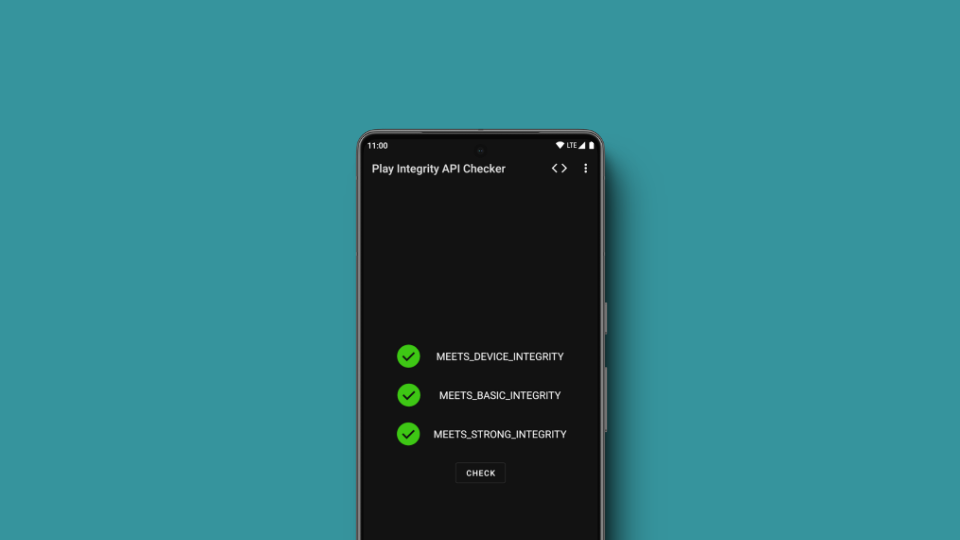

Google Play Integrity APIは、アプリのコードとアプリが実行されるデバイスの整合性を検証し、ユーザーを悪意のある脅威から保護するサービスです。スマートフォンのブートローダーがロック解除されている場合、またはデバイスがルート化されている場合、Play Integrity APIのチェックは失敗します。

名前が示すように、Play Integrityはデバイスのハードウェアが安全かどうか(改造されていない、ルート化されていない)をチェックし、アプリケーションの実行可能バイナリをチェックします。 正当なソースからのものであることを確認するために、Google は開発者がアプリ内で Play Integrity API を使用してセキュリティ リスクを特定することを許可しています。その後アプリが何を行うかは開発者次第です。

ほとんどのアプリはすべてのセキュリティチェックを通過する必要はありませんが、銀行や政府機関のアプリなど、機密データを含む一部のアプリは、これらのスマートフォンでのサービス利用をブロックします。お使いのデバイスでPlayの整合性チェックが失敗する理由をいくつかご紹介します。

- このデバイスには ブートローダーを開く.

- デバイス 根付いた.

- このデバイスはシステム上で動作する カスタムROM.

- 修正が実装された場合、 パッチが適用されました。 أو 他のユニットと競合する.

- デバイスは使用される 署名なしROM.

- じゃないかもしれない DenyList(拒否リスト) في Magisk 準備した Googleサービスを除外するには.

失敗した Play 整合性チェックをバイパスするにはどうすればよいですか?

Play Integrity チェックを回避するには、デバイス側で規定の要件を偽装または回避する必要があります。正当な方法があり、Play Integrity を騙して緑色のチェックマークを表示させ、厳格なデバイスステータス検出機能を持つアプリをスマートフォンで実行できるようにする回避モジュールも存在します。

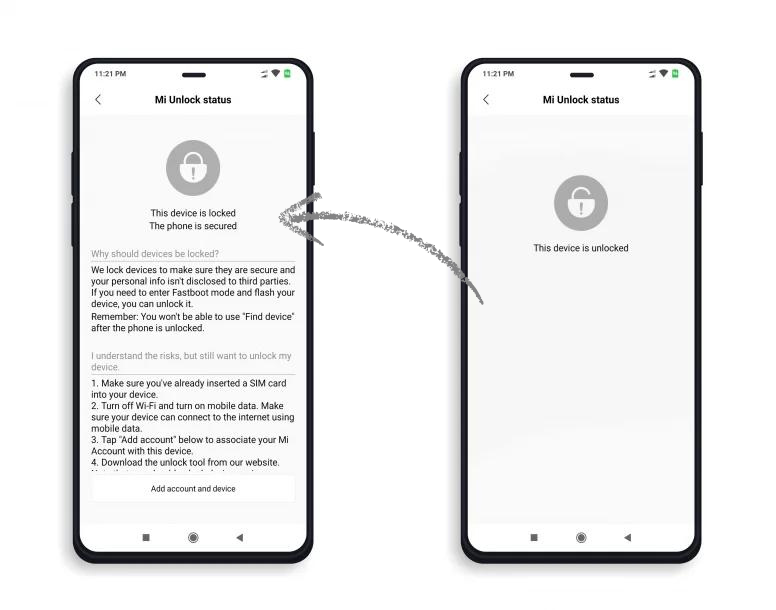

↪ デバイスの元のROMシステムに戻す(ブートローダーロック)

Play Integrityはデバイスの状態をチェックするので、その状態を復元する最も明白で正当な方法は ロックされたブートローダーに戻る و工場出荷時のROMシステムをインストールするこれは、Magisk 内の特定のモジュールを定期的に更新する手間を回避するための最も簡単で効果的な方法です。

さらに、銀行がセキュリティを重視する場合は、回避策の使用は避けた方が良いかもしれません。Play Integrityモジュールが侵害された場合、金融機関はそれを検知し、オンラインバンキングなどの特定のサービスがアカウントで利用できなくなったり、最悪の場合、アカウントがロックされたりする可能性があります。

↪ Play Integrity Repair Module(ルート状態とブートローダーを維持)

メッセージ: このガイドで説明する方法には、デバイスのオペレーティングシステムとセキュリティ設定の変更が含まれており、リスクを伴う可能性があります。変更を行うと、デバイスの保証が無効になる可能性があり、データの損失、システムの問題、セキュリティ上の脆弱性が生じる可能性があります。また、特定のアプリケーションやサービスの利用規約に違反し、アカウントの停止や利用停止につながる可能性もあります。慎重に進めてください。このガイドは教育目的のみに提供されています。これらの手順に従うことで発生する損害、損失、または法的問題について、当社は一切責任を負いません。

Magiskを使ってデバイスをルート化する人のほとんどにとって、 プレイの整合性の修正 インストールに必須です。このモジュールはPlay Integrityの制限を回避し、アプリにデバイスの信頼性を検証させます。ただし、続行する前に、いくつか確認する必要がある点があります。

前提条件

- 必ずインストールしてください Google Play サービスの最新バージョン お使いの携帯電話に。

- あなたが使用することができます 直接リンク Play ストアにアクセスして、Google Play サービスを更新するオプションがあるかどうかを確認します。

- また、Play ストアを開いて、アカウントの写真 (右上) をタップし、[設定] > [バージョン情報] > [Play ストアを更新] をタップすることもできます。

- 使用していることを確認してください カスタム署名ROM お使いのデバイスで。

- あなたはアプリを使うことができます ロムサインチェック (外部インストール)ROMが署名されているかどうかを確認します。署名されている場合は、次のメッセージが表示されます。ROMサイン正常「または」ROMサインはテストキーです"。

- 起こった Magiskの最新バージョンまたは キツネマスクこれは、古い MagiskHide 機能を復活させた公式 Magisk Manager の拡張バージョンです。

- KernelSUユーザーの場合はモジュールをインストールしてください ジギスク・ネクスト Zygisk にアクセスします (Magisk ユーザー向けに統合されています)。

- インストール MTマネージャー デバイス上で。Play Integrityコード用のキーボックスファイルをインストールするために使用します。

インストール手順

このセクションの全体的な概要は、ルート化された環境で特定のアプリケーションを検出から隠蔽し、Magiskをプロキシアプリケーションとしてインストールすることです。Trusted Execution Environment(TEE)が無効になっている場合は、修正を試み、Shamikoを使用してZygiskを隠蔽し、最後にPlay Integrity Fixモジュールをインストールします。

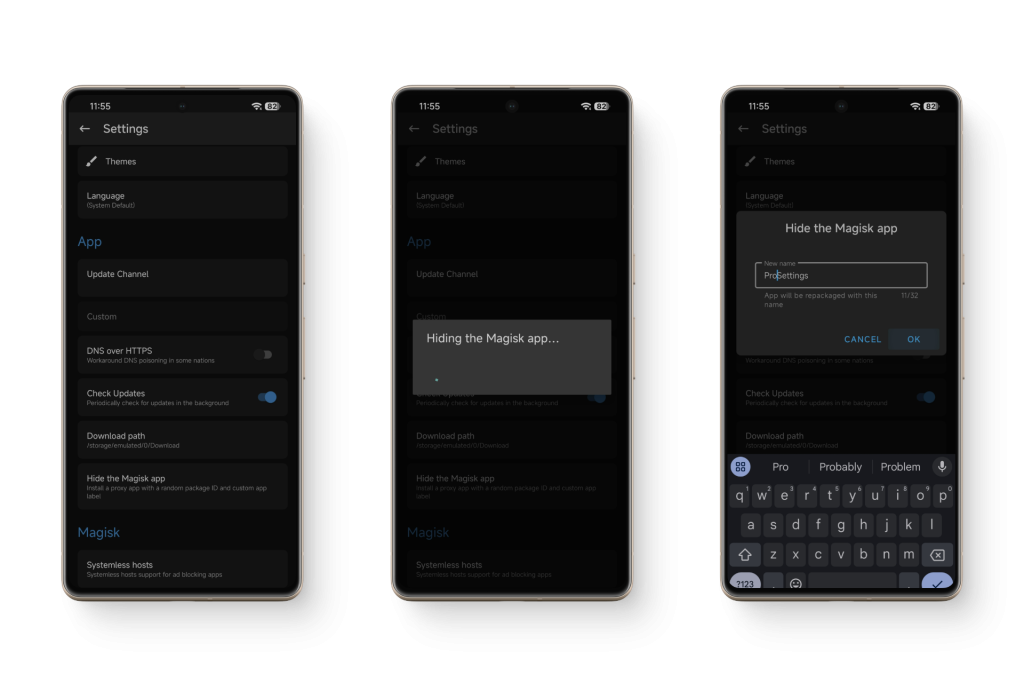

1) Magiskアプリを非表示にする

最初のステップは、Magiskアプリ自体を非表示にすることです。一部のサービスは、スマートフォンにインストールされているアプリのリストにアクセスし、Magiskを発見すると、その情報からデバイスが改造されていると推測します。Magiskは、ランダムなパッケージ名を持つプロキシアプリに自身を置き換えることができます。

- 開いた Magisk を押して 設定 (歯車アイコン)をクリックします。

- 下にスクロールしてMagiskアプリを非表示にする「(Magiskアプリを非表示にする)」をタップします。

- ファイル名をランダムなアプリケーション名に変更し、「OK"

- Magisk は現在、ランダムなパッケージ ID を使用して別のアプリケーションを偽装しています。

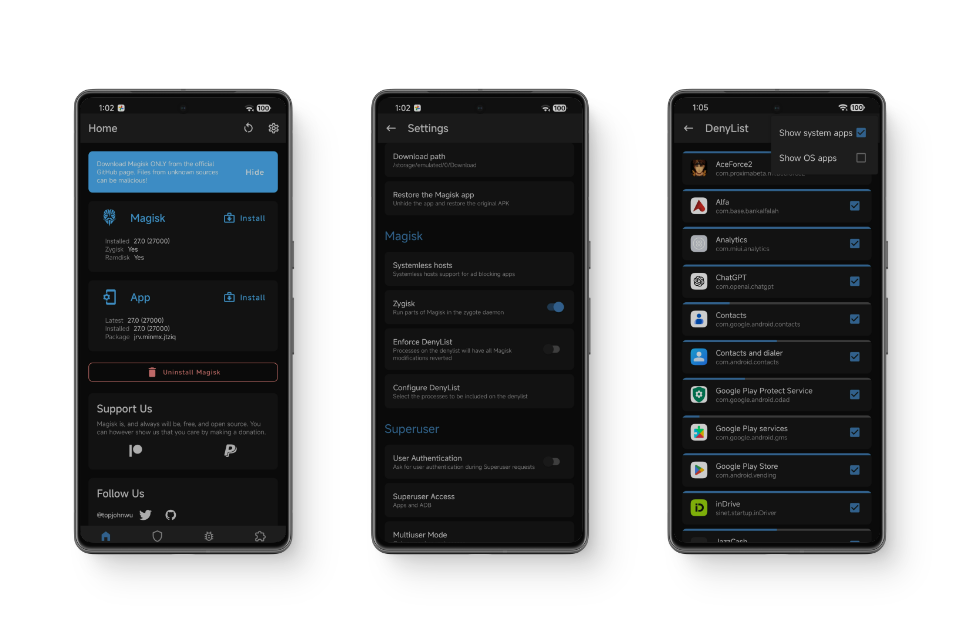

2) DenyList の設定

DenyList にリストされているアプリは、ルート化の検出を防ぐためにブラックリストに登録されるサービスの集合です。つまり、Shamiko や MagiskHide などのモジュールは、このリストを使用して、アプリによるデバイスのルート化状態の特定をブロックします。

- 開いた Magisk を押して 設定 (歯車アイコン)をクリックします。

- 下にスクロールして拒否リストを設定する「(拒否リストを設定して)クリックしてください。」

- 右上隅の縦に3つの点が並んだメニューをクリックし、「システムアプリを表示する(システムアプリケーションを表示します)。

- アプリケーションリストから検索 Google Playのサービスダイアログボックスを展開し、「com.google.android.gms" そしてその "com.google.android.gms.unstable"

- メニューに戻り、Google Playストアを見つけて、「com.android.vending"

ملاحظة: 携帯電話の設定に移動し、DenyList を設定した後、Google Play ストアと Play Services の両方を強制停止してデータを消去します。

3) ブートローダーの状態を偽装する(TEEが無効になっている場合)

Play Integrity はデバイスの整合性を検証するためにブートローダーの状態にも依存するため、この状態も偽装することが重要です。

- それを確認してください 信頼できる実行環境 問題があります。

- そのためには、 モモTEE ステータスを確認してください。

- デバイスで TEE が無効になっている場合は、モジュールをインストールする必要があります。 LSポーズド.

- 設定から Xposedモジュールを有効にする ブートローダースプーファー.

- 特定のアプリからルート ステータスを非表示にする必要がある場合は、ここでそれらのアプリを選択します。

4) Zygiskを非表示にしてPlayの整合性修正モジュールをインストールする

デバイスに残っているルートの痕跡を隠すには、Shamiko (Magisk) モジュールをインストールするか、KernelSU を使用している場合は Zygisk Assistant をインストールします。

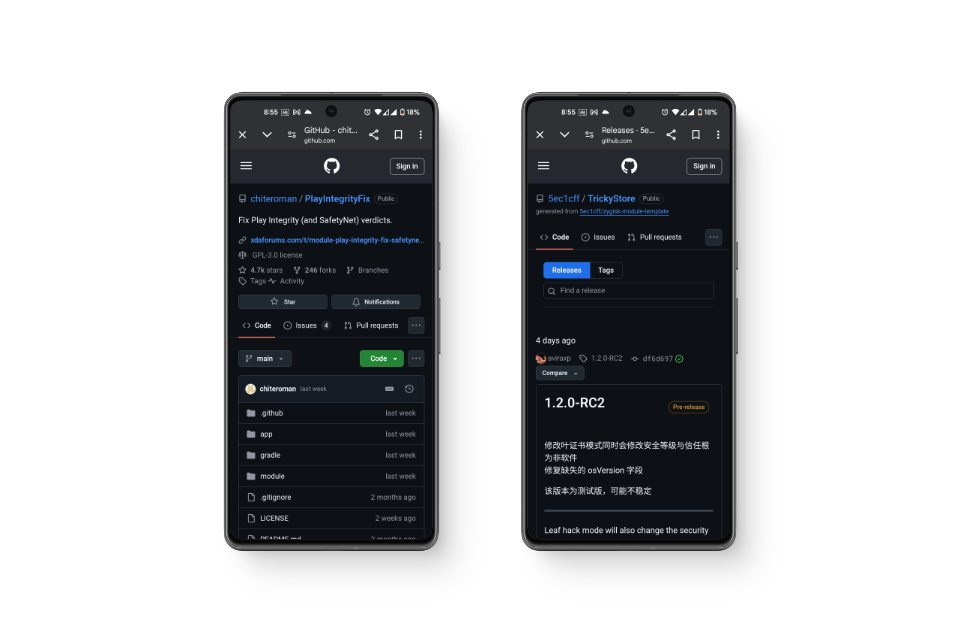

- モジュールをダウンロードする プレイの整合性の修正 チテロマン倉庫より。

- ユニットを取得する トリッキーストア aviraxp リポジトリより。

- 両方のユニットをMagisk経由でインストールします。

5) MTマネージャー経由でKeyboxワーカーファイルをプッシュする

キーボックスファイルは遅かれ早かれパッチが適用されるため、定期的に更新することが重要です。これらのキーは、整合性トークンの偽造に使用されます。これらのトークンは、XDA、Reddit、Telegramなどのオンラインフォーラムで見つけることができます。

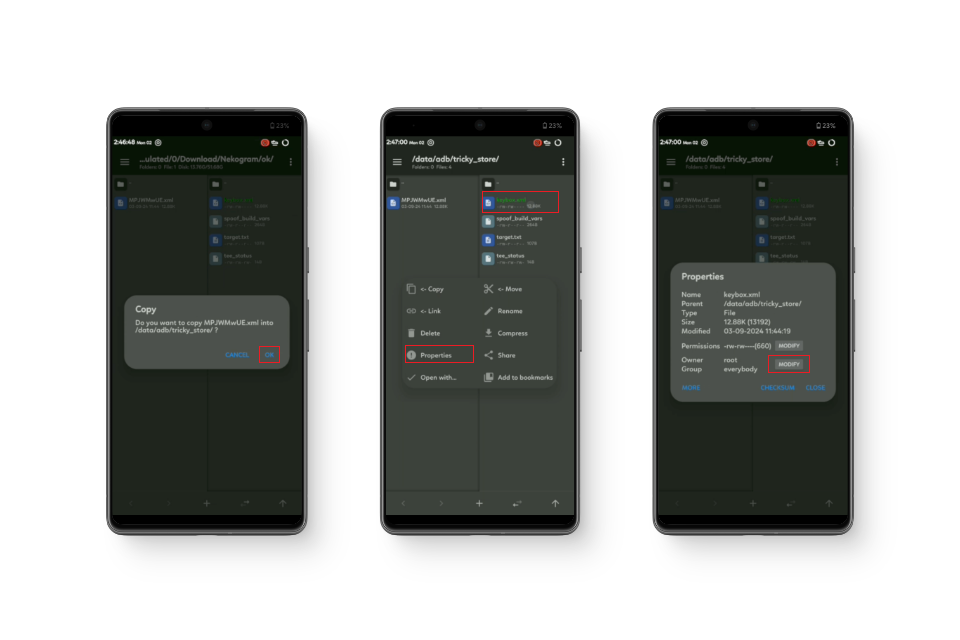

- 開いた MTマネージャー وキーボックスファイルをコピーする あなたの。

- انن<XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxXNUMX>لل<XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxAXNUMX>

/data/adb/tricky_store/そこにファイルを貼り付けます。 - 長押し キーボックスファイル、次に移動します プロパティ.

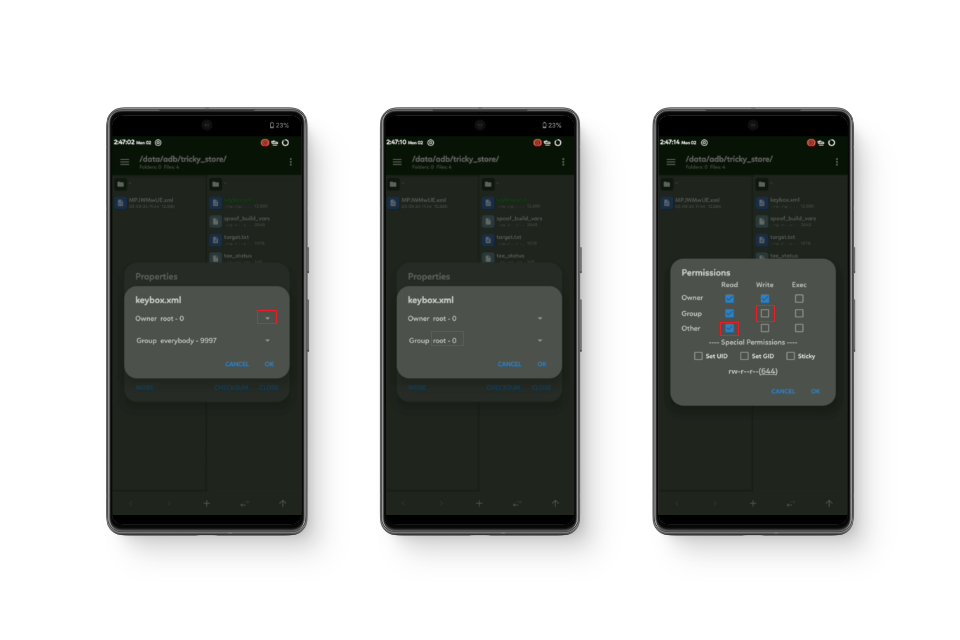

- の前に "オーナー「ルートが表示されます。それを押してください。」 変形.

- グループをクリックし、「ルート – 0"

- 物件に戻り、 権限、 クリック 変形.

- 「その他以内に 読書 「」のチェックを外しますمجموعة以内に 書き込み.

- プレス "OKに設立された地域オフィスに加えて、さらにローカルカスタマーサポートを提供できるようになります。」

- すべての設定が完了したら、デバイスを再起動してアプリを入手してください。 Play 整合性 API チェッカーデバイスの安全性の状態を確認してください。

コメントは締め切りました。