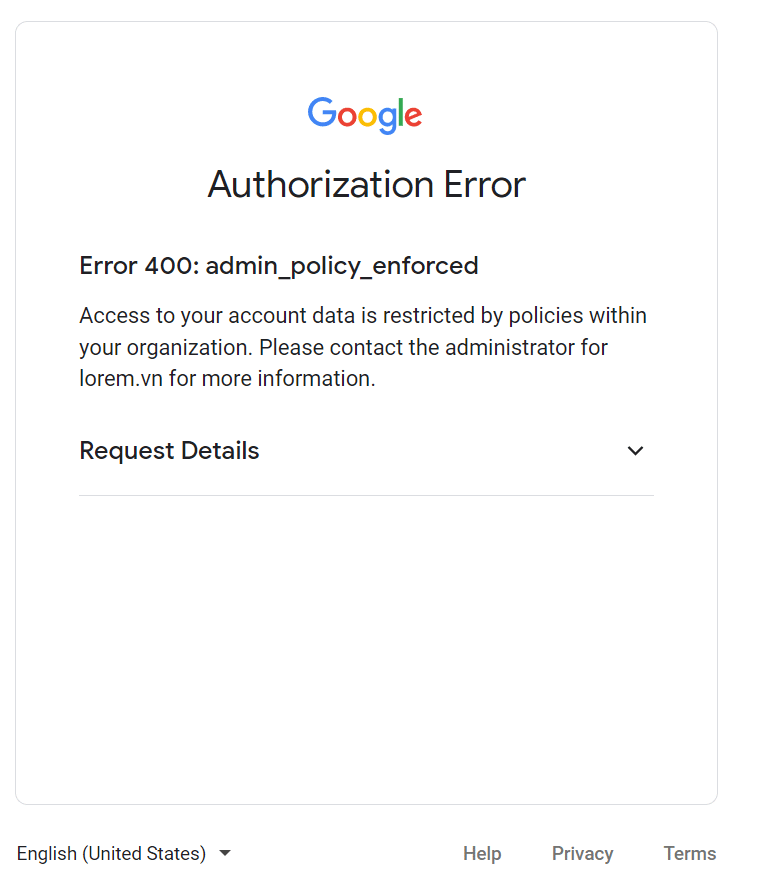

Google Workspace の 400 admin_policy_enforced エラーを修正する方法

エラーが表示されます 「400 admin_policy_enforced」 Google Workspace管理者が特定のサードパーティ製アプリケーションやデータへのアクセスを意図的にブロックまたは制限すると、ユーザーは ログイン أو 情報共有これは故障ではなく、組織の特定のポリシーを反映した意図的なセキュリティ対策です。

يمكنأن ワークフローを中断する これは生産性の問題を引き起こし、特に重要な作業ツールが影響を受ける場合に発生します。このエラーは、接続を試みたときによく発生します。 アプリケーション Slack、Zoom、Asana など、認証に失敗し、アクセスが拒否されることがあります。

このエラーには、次のようないくつかの一般的な原因があります。

- 行政上の制限 – Workspace 管理者によってブロックされたアプリケーションまたは機能。

- 信頼できないサードパーティアプリケーション - 組織内での使用が承認されていないツール。

- データ共有に関する厳格なルール データへのアクセス方法や共有方法を制限するポリシー。

- APIアクセスを無効にする – 制限されたグループ内のユーザーへのアプリからの連絡を防止します。

- 高度な保護機能に登録する このプログラムに参加しているアカウント、または疑わしいとフラグが付けられたアカウントには、より厳しいアクセス制御が適用される場合があります。

- 追加要因 多要素認証 (MFA) の欠如、ブロックされた URL、スーパー管理者以外のユーザーによる認証試行、ライセンス制限、またはユーザー名の競合。

それでは、この問題を解決するのに役立つ解決策に移りましょう。

1. ブロックしたアプリをGoogle Adminのホワイトリストに追加する

ほとんどの場合、このエラーは、使用しようとしているアプリケーションがホワイトリストに登録されていないために発生します。 APIコントロール 組織向け。このアプリケーションのアクセス設定を調整すると、通常は問題が解決します。

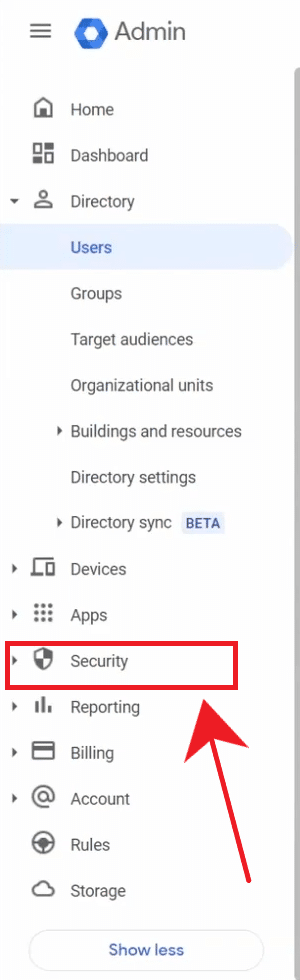

- ログイン Google管理コンソール 上級公務員として。

- انن<XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxXNUMX>لل<XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxAXNUMX> الأمان > アクセスとデータ制御 > APIコントロール.

- タップする サードパーティアプリケーションへのアクセスの管理.

- リスト内でブロックされたアプリを見つけます。表示されない場合は、オプションを使用してください 「アプリを追加」 OAuth クライアント ID で検索します。

- アプリケーションを選択し、ステータスを次のように変更します。 信頼性のある.

- タップする 保存する.

アプリケーションを明示的に信頼することで、400 admin_policy_enforced エラーの表示の原因となったデフォルトのブロックをバイパスします。

2. ドメイン レベルの承認を持つサービス アカウントを使用します。

問題が自動化または統合プロセス(スクリプトやバックエンドサービスなど)に影響する場合は、 サービスアカウント 企業ポリシーに完全に準拠しながら、ユーザーレベルの OAuth 承認をバイパスできます。

このアカウントは集中管理された ID で動作し、ログイン制限を有効にすることなく、アプリケーションの API への安全でポリシーに準拠したアクセスを保証します。

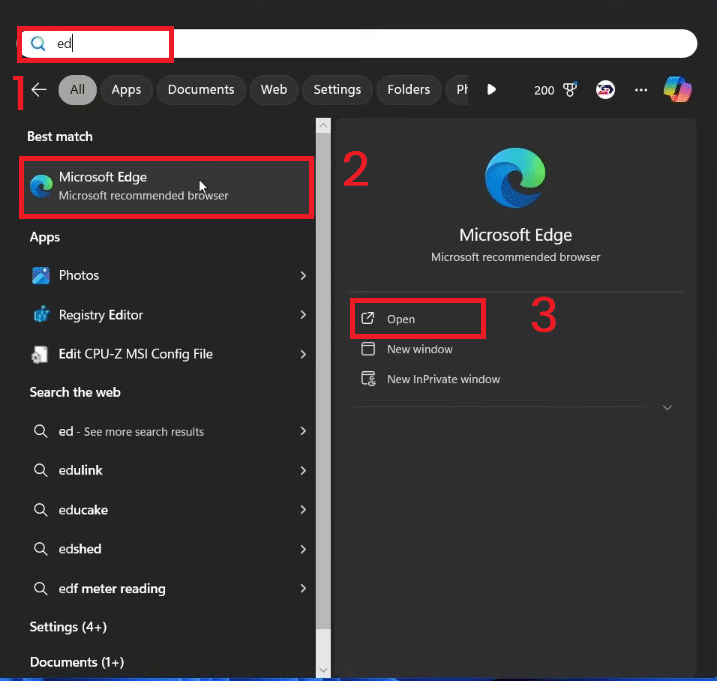

- にサインイン Google クラウド コンソール 役人として。

- 既存のプロジェクトを選択するか、新しいプロジェクトを作成します。

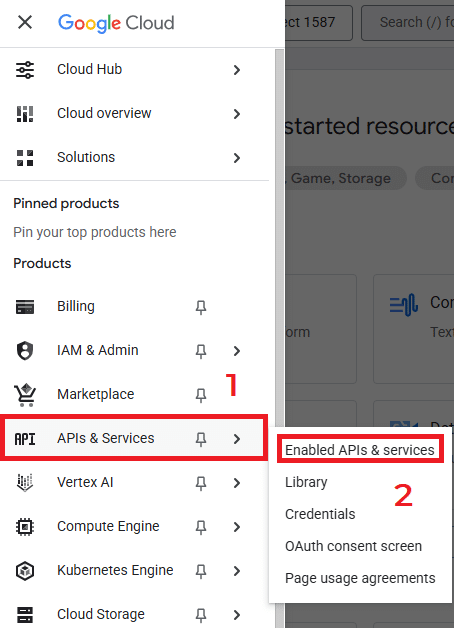

- 必要なアプリケーションプログラミングインターフェース(API)を有効化する API & サービス > 有効なAPIとサービス (例: Admin SDK、Gmail API、Calendar API、Drive API)。

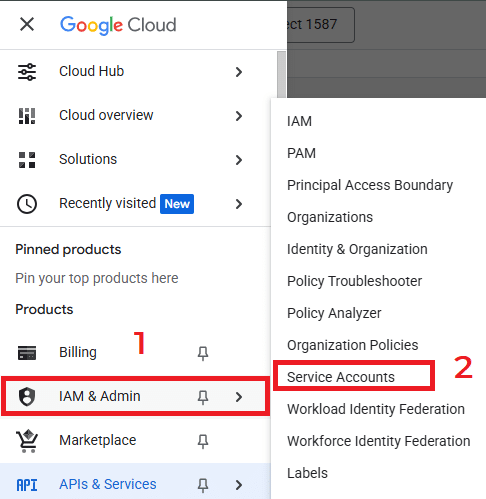

- انن<XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxXNUMX>لل<XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxAXNUMX> IAMと管理者 > サービスアカウント 新しいサービス アカウントが作成されました。

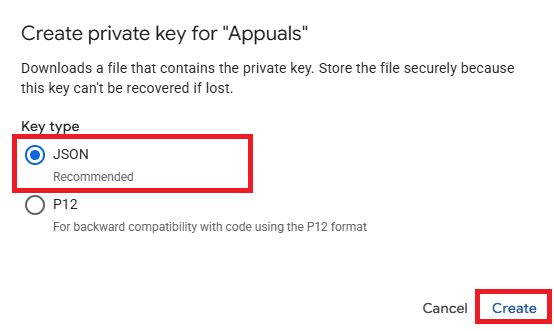

- 行為 ドメインレベルの委任 アカウントを作成して JSONキー.

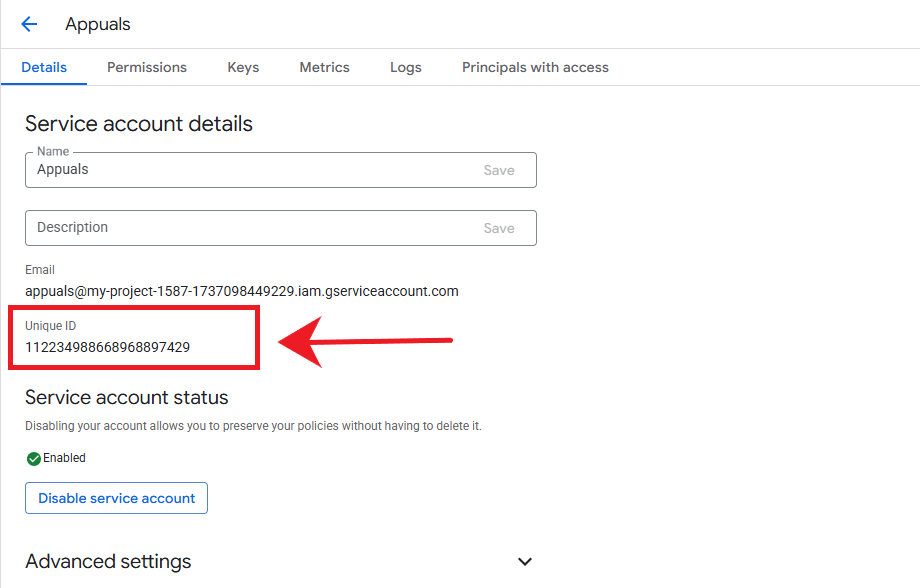

- コピー 一意の識別子 サービス アカウント用。

- 管理コンソールで、 الأمان > APIコントロール > ドメインレベルの委任管理 コピーした ID を使用して新しいクライアントを追加します。

- 目 OAuthドメイン 必要とクリック 承認.

警告: ユースケースに必要な最小限の権限のみを付与し、JSONキーを安全に保管してください。サービスアカウントが侵害されると、機密データが漏洩する可能性があります。

3. IMAP/POP経由のアクセスを無効にする

古いメールプログラムが不正な接続を試みている場合も、エラーが発生する可能性があります。IMAP/POPを無効にすると、承認された方法(Gmailウェブアプリや承認されたOAuthクライアントなど)のみがアカウントに接続できるようになります。

- にサインイン Google管理者 役人として。

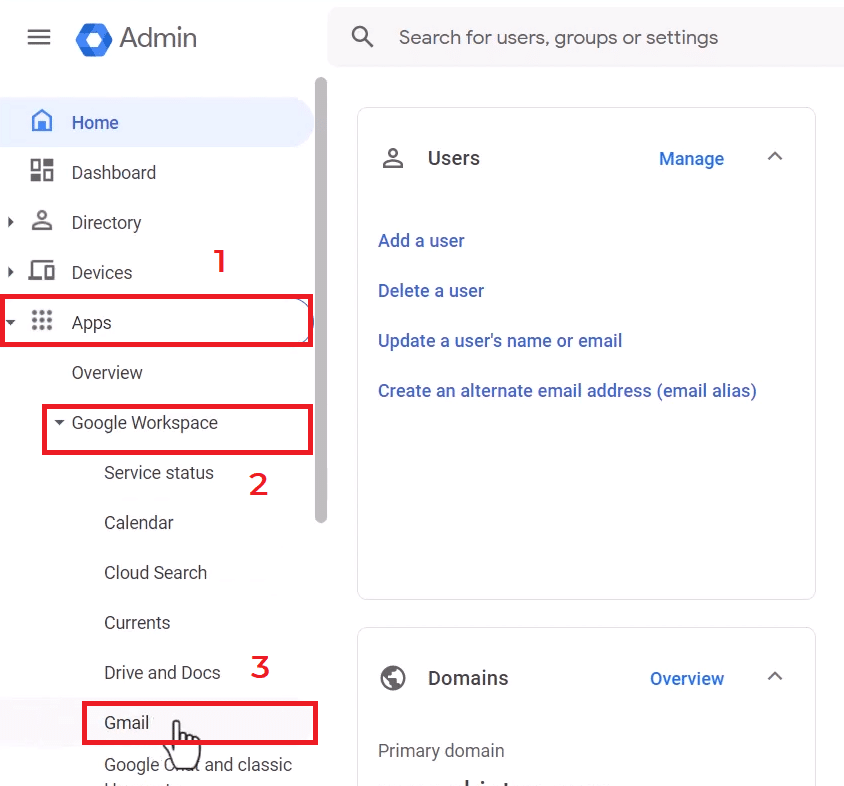

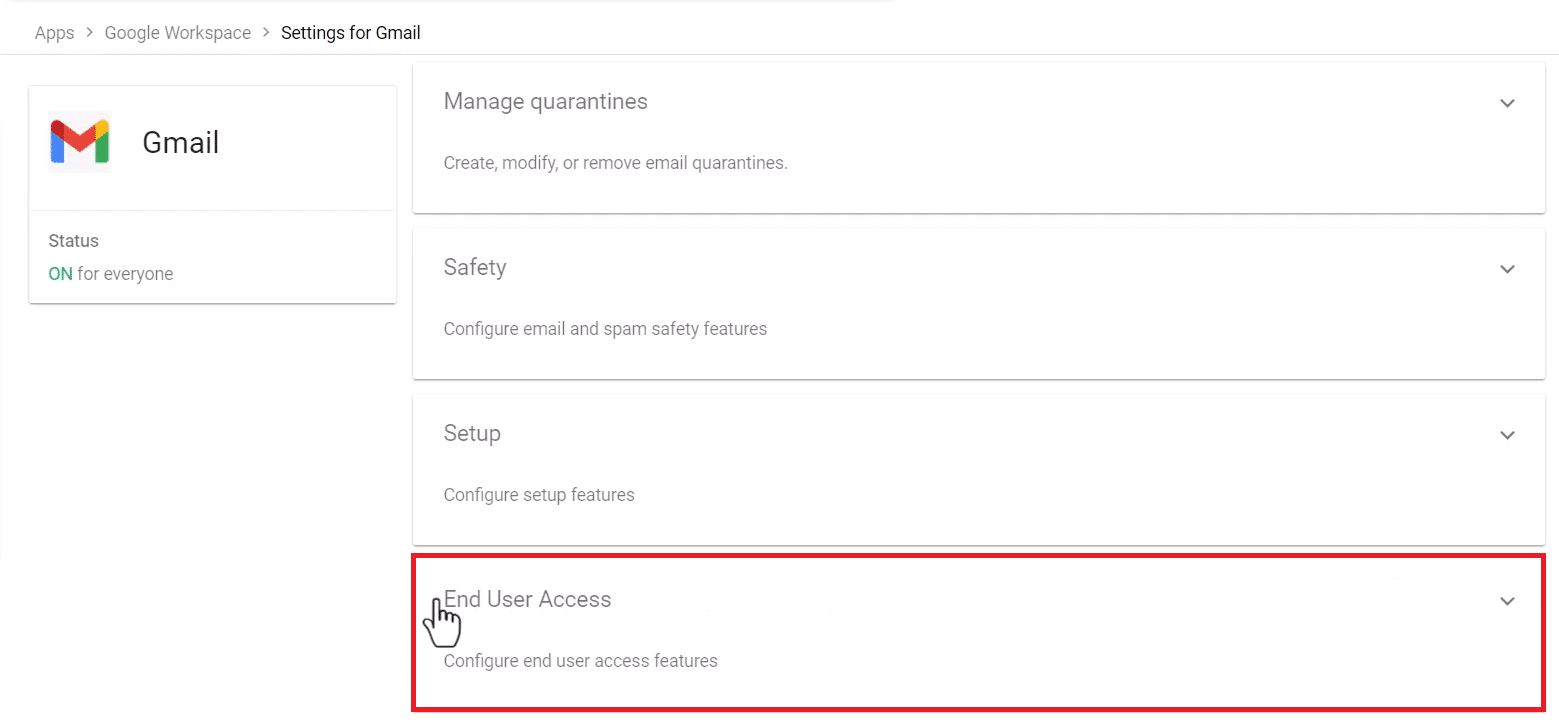

- انن<XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxXNUMX>لل<XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxDXNUMX><XNUMXxAXNUMX> アプリケーション > Googleワークスペース > Gmailの.

- 拡大 エンドユーザーアクセス POP/IMAP 設定の横にある鉛筆アイコンをクリックします。

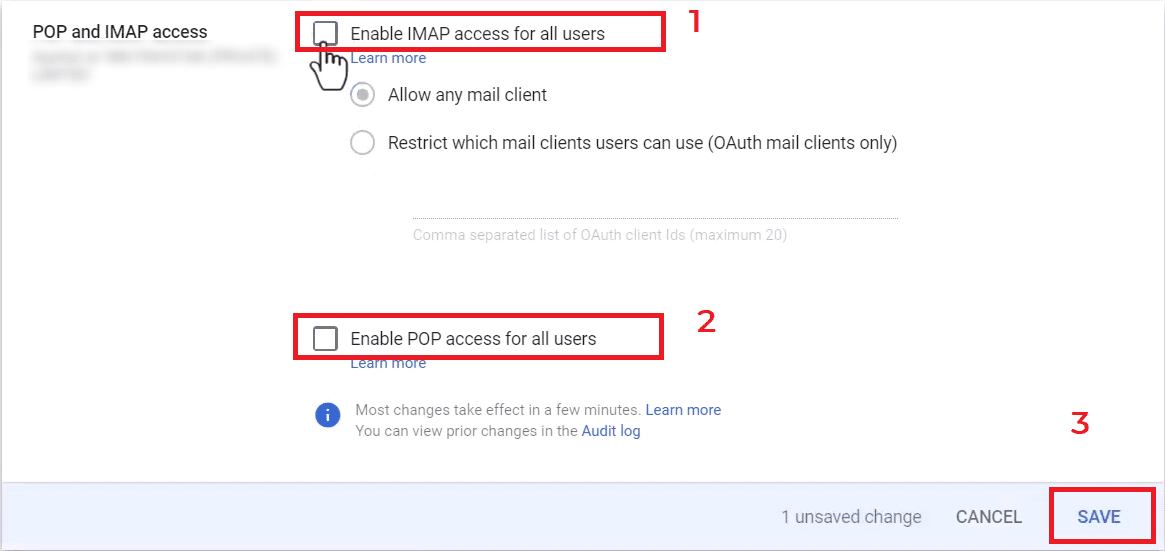

- 選択を解除します POP到着 وIMAPアクセス.

- タップする 保存する.

重要: この変更を実施する前にユーザーに通知してください。これにより、IMAP/POPに依存するOutlookやThunderbirdなどのメールプログラムへのアクセスが無効になります。

4. Google Workspace サポートに連絡する

上記の解決策がどれも機能しない場合は、サポートにお問い合わせください。 Googleワークスペース以下のものを提供します。

- 完全なエラーメッセージとタイムスタンプ

- OAuthクライアントIDまたはアプリケーション名

- セキュリティ管理やAPIの最近の変更

組織のポリシーを確認し、適切な変更の実装を支援できます。

コメントは締め切りました。