AirPlay攻撃からAppleデバイスを守る:包括的なガイドと効果的なヒント

Apple の新機能構築へのアプローチは、常に安全性とシームレスな利便性に重点を置いてきました。例えば 同社が開発した無線規格「AirPlay」 これにより、ユーザーはオーディオとビデオをあるデバイスから別のデバイスにストリーミングできるようになります。

AirPlayはAppleデバイスだけでなく、同社がワイヤレスストリーミングの提供を承認したテレビやスピーカーでも動作します。しかし、これは攻撃の標的になりやすく、ワイヤレスパスにはすでに脆弱性が存在するようです。悪意のある攻撃者がマルウェアを埋め込み、接続されたPlusデバイスに感染させる可能性があります。AirPlayのセキュリティ確保は、Appleの総合的なサイバーセキュリティ戦略の重要な部分です。

AirPlayのリスクを理解する:セキュリティの脆弱性が数百万台のデバイスを脅かす

セキュリティ調査会社の専門家は、 オリゴ 最近、私たちは、ハッカーがリモートでコードを実行できる可能性がある、Apple の AirPlay プロトコルと AirPlay ソフトウェア開発キット (SDK) の一連の脆弱性「Airborne」について報告しました。これらの脆弱性により、ハッカーがデバイスを制御し、感染したデバイスを使用して被害の範囲を拡大する可能性があります。

「攻撃者はAirPlay対応デバイスを制御し、感染したデバイスが接続するローカルネットワーク上のデバイスに拡散するマルウェアを展開するなどの行為を行う可能性があります」とオリゴ氏は説明した。 AirPlay をサポートする Apple デバイスは数十億台、他のブランドが販売するデバイスは数百万台あるため、リスクは莫大です。

1 つの脆弱性により、ハッカーがデバイスを侵害し、それを使用してより大規模なネットワークにアクセスし、他のデバイスも標的にする可能性があります。ターゲットに応じて、会話の盗聴から車両の位置の追跡、機密情報へのアクセス、ランサムウェア攻撃、サービス拒否攻撃まで、リスクは多岐にわたります。

Appleは、macOS Sequoia 15.4、tvOS 18.4、macOS Ventura 13.7.5、iPadOS 17.7.6、macOS Sonoma 14.7.5、iOS 18.4、iPadOS 18.4、visionOS 2.4のアップデートで脆弱性を修正しました。しかし、パッチが適用されず、脆弱なままになっている古いデバイスが何千台も存在します。

Apple デバイスをセキュリティ上の脆弱性から保護するために専門家はどのような手順を提案していますか?

もちろん、すべての脆弱なデバイスで自分自身を保護するための最初の防御線は、Apple がリリースしたアップデートをダウンロードすることです。しかし、それは全体像ではありません。最高情報セキュリティ責任者(CISO)でTrustNetの創設者でもあるトレバー・ホロウィッツ氏は、このパッチはユーザーが自分のデバイスにパッケージをダウンロードした後にインストールした場合にのみ機能すると述べている。

彼はさらにこう付け加えた。「最もシンプルかつ効果的なのは、デバイスを最新の状態に保つことです。これは基本的なことのように思えるかもしれませんが、見落とされがちです。」 iPhone または iPad で、次のパスに従ってセキュリティ アップデートをインストールします。 [設定] > [一般] > [ソフトウェア アップデート]。 macOS の場合は、次のパスに従ってください。 Appleメニュー > システム環境設定 > 一般 > ソフトウェア・アップデート.

Airborne のような攻撃ベクトルは、被害範囲を拡大するために Wi-Fi ネットワークに依存しているため、これにも注意を払う必要があります。 MacPawのMoonlockの上級マルウェア分析エンジニアであるOleh Kulchytskyi氏は、ゼロクリックのリモートコード実行(RCE)は最も高度なセキュリティ侵害であるとDigitalTrendsに語った。

関係企業は直ちにこれを修正するはずですが、ユーザーとしてはネットワークに関して特別な注意を払う必要があります。 「自宅で安全に過ごすために」とクルチツキー氏は付け加えた。 ルーターに強力なパスワードが設定されていることを確認してください。 また、ネットワークに疑わしい接続がないことも確認してください。」

AirPlayを安全に使用する方法:コンテンツストリーミングのセキュリティ強化

ベテランの iOS 研究者であり、iVerify の共同設立者でもある Matthias Frielingsdorf 氏は、基本的なデジタル セキュリティ プロトコルに従うことの重要性を指摘しています。これには、更新プログラムが利用可能になったらすぐにインストールすること、強力なネットワーク パスワードを維持すること、そして最も重要なこととして、攻撃にさらされる領域を減らすことが含まれます。

AirPlay は脅威の媒介となるため、ユーザーは使用中に積極的な対策を講じる必要があります。 「AirPlay レシーバーである必要のない iOS/macOS/tvOS デバイスでこの機能を無効にすると、一部の攻撃が制限されます」とフリリングスドルフ氏は言います。 「公共の場では、MacやiPhoneのWi-Fiを無効にすることでもこうした攻撃を阻止できます。」

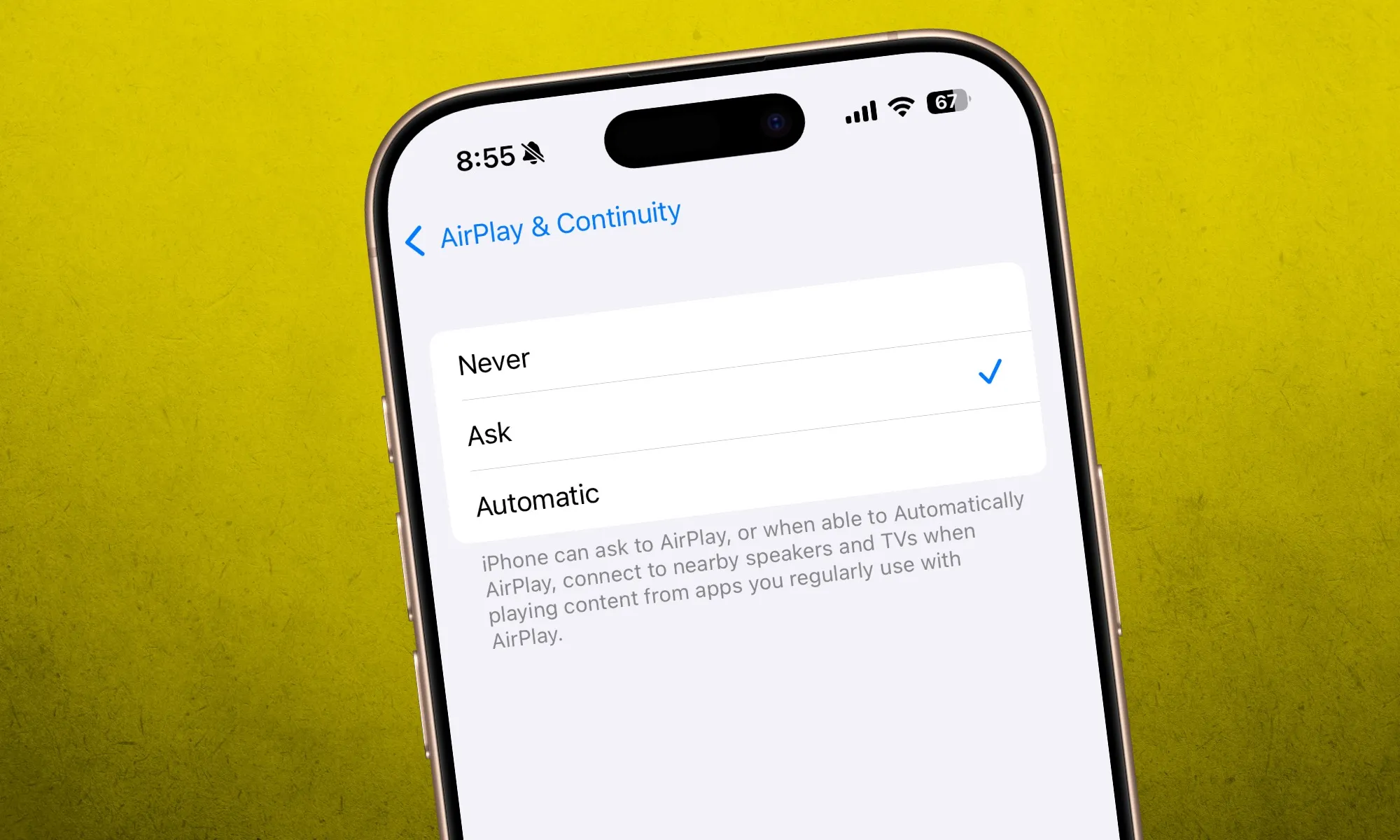

AirPlay ストリーミングはデフォルトでオンになっているため、無効にする必要があります。これを行うには、iPhone または iPad で次の手順に従ってください。 設定 > 一般 > AirPlayとキャスト > 質問。設定することもできます 開始この機能を積極的に使用していない場合。パスワードを設定するオプションもありますので、設定時に有効にすることをお勧めします。

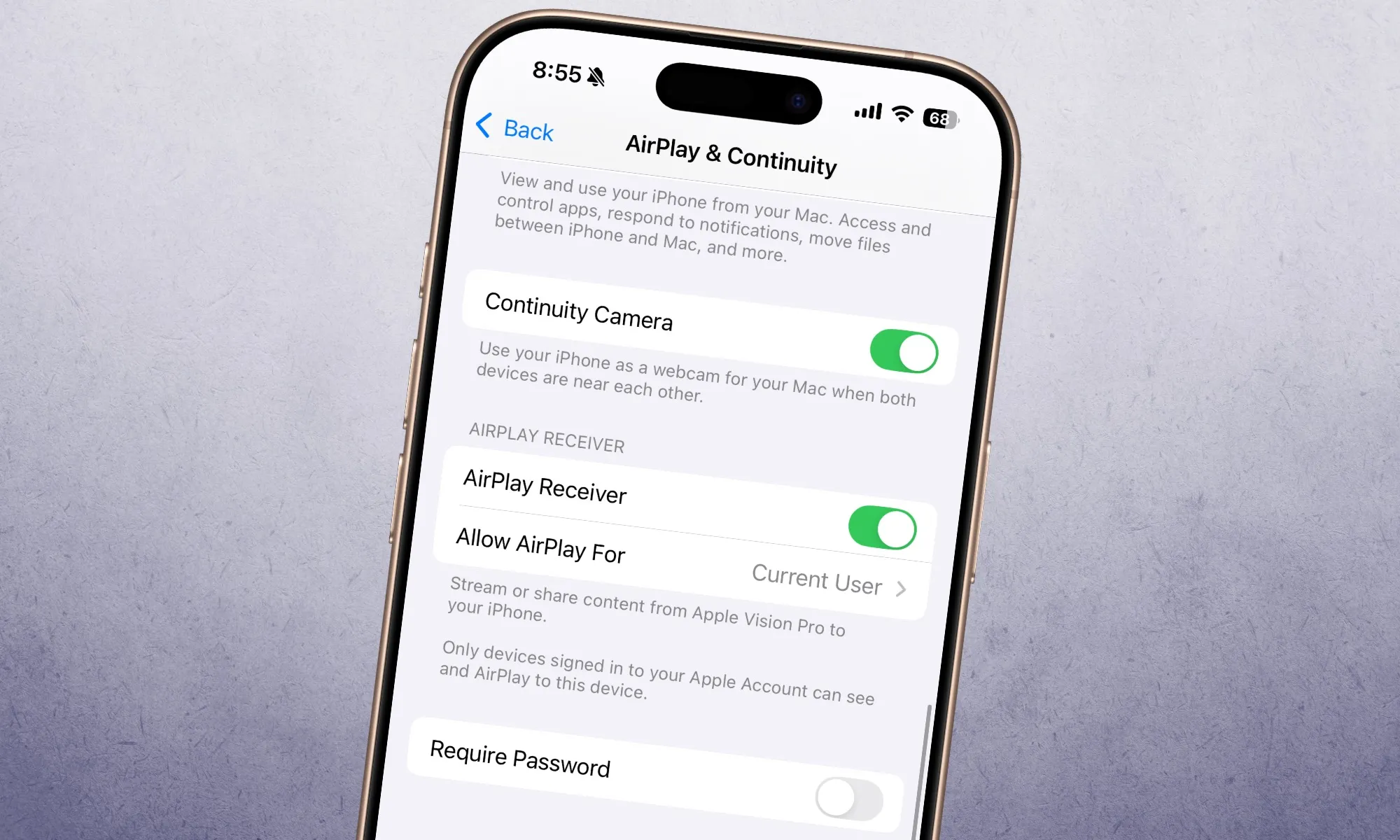

AirPlay 自体についてはどうでしょうか?無効にすることはできますか?はい、完全にオフにすることができます。 iPhone および iPad で、「AirPlay とキャスト」ページに移動し、「AirPlay レシーバー」スイッチをオフにします。あるいは、範囲内の全員に AirPlay を開放するのではなく、現在のユーザーのみに AirPlay を許可するように選択することもできます。

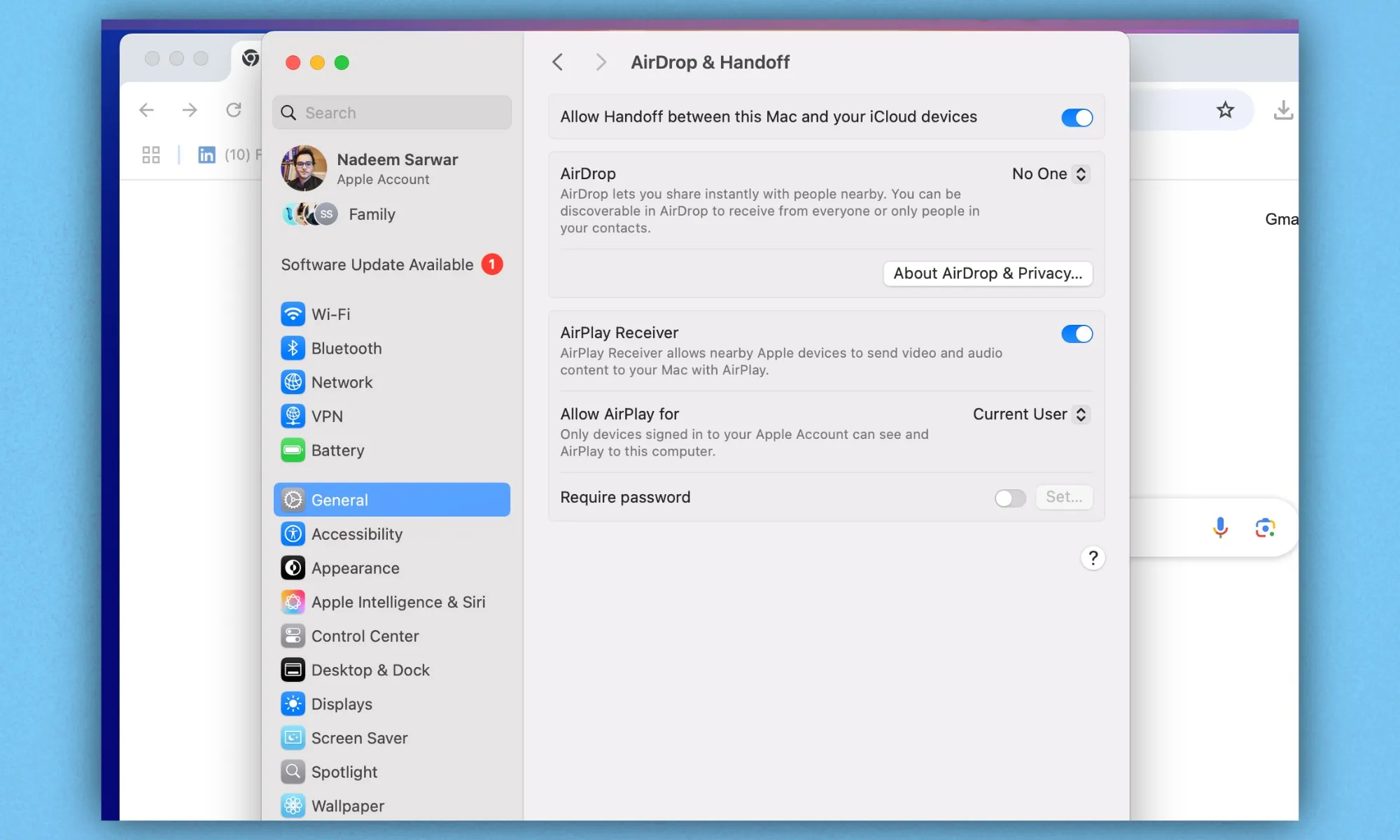

Mac ユーザーの場合は、次の手順に従ってください。 Appleメニュー > システム環境設定 > 一般 > AirDropとHandoff > AirPlayレシーバー。古いデバイスや無効になっているデバイスに常にパッチを適用できるとは限らないため、リスクを軽減するために、現在使用可能なデバイスで適切なプロトコルが有効になっていることを確認するのが最善です。

結論

セキュリティ専門家はこれまで何度も、Bluetooth などの無線伝送システムの欠陥を指摘してきました。しかし、1 回のクリックなしでリモート コード実行を可能にする AirPlay の脆弱性は、警告となる事例です。メッセージは明確です。

Apple のセキュリティ対策は強力ですが、絶対確実ではありません。

「この統合が危険なのです。AirPlayは単なるスタンドアロンアプリではありません。iOS、macOS、tvOSに組み込まれたシステムレベルのサービスです。そのため、このレイヤーが侵害されると、攻撃者は複数のデバイスに同時に影響を与えることができます」と、TrustNetのホロウィッツ氏はDzTecnium – Techに語った。

では、セキュリティ対策の経験がない平均的なユーザーはどうなるのでしょうか?さて、マーケティングの概念と認識を脇に置く時が来ました。特定のエコシステムが他のエコシステムよりも安全であるという考えにとらわれず、ユーザーは脅威の状況を理解するべきだと、BeyondTrust のチーフ セキュリティ ストラテジスト、クリス ヒル氏は語る。

「脅威の攻撃者は機会主義的で、最も抵抗が少なく簡単な方法を探しており、必ずそれを見つけます。今回のケースでは、AirPlayとAirBorneでそれが起こりました」と彼は警告する。肝心なのは、デバイスを最新の状態に保ち、使用しない機能を無効にし、ネットワーク関連の設定に注意することです。

コメントは締め切りました。