30年後: Microsoft が NTLM を放棄... 理由は次の通りです。

NTLM(New Technology LAN Manager)は30年以上にわたり、Windowsの中核認証プロトコルとして活躍してきました。これにより、企業は従来のLAN Manager認証から最新のエンタープライズネットワークへの移行を実現してきました。

しかし時代は変わりました。 Microsoft 最近、Windowsの新バージョンではNTLMをデフォルトで無効化する計画が発表されました。これにより、1993年の開始以来、この規制認証プロトコルは終焉を迎えます。

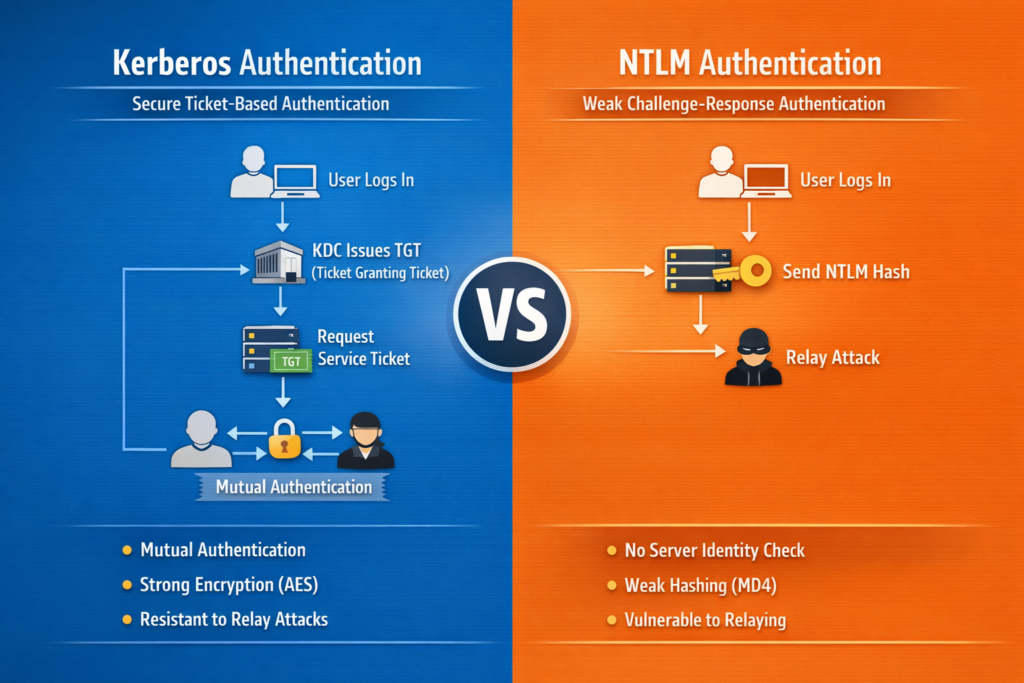

この動きは、古いセキュリティモデルが今日の「不信主導型」の世界にはもはや適さないことを示しています。以下は、NTLMが廃止され、Kerberosに置き換えられた理由の分析です。

NTLMの簡単な概要

NTLM(Network Management for New Technology)LANは、企業ネットワークが比較的小規模で、オフィスの物理的な境界内に限定されていた1990年代に開発されました。さらに、チャレンジ&レスポンス認証プロトコルであるNTLMは、パスワードをネットワーク経由で送信するのではなく、ハッシュ化されたパスワードを使用します。

NTLM は、ネットワークが中央のドメイン コントローラなしでローカルであり、デバイスがドメインではなくワークグループで動作するように使用されている環境に適していました。

しかし、NTLMはハイブリッドネットワーク、リモートワーク、クラウドベースの環境、そして現代の脅威に対応するために特別に設計されたものではありません。こうした制限があるにもかかわらず、NTLMが完全になくなるわけではありません。Kerberosが利用できない場合のバックアップ認証方法として機能します。

Microsoft が NTLM を廃止する理由は何ですか?

MicrosoftがNTLM仮想マシンを無効化するという決定を下した背景には、ある重大な事実があります。それは、NTLMは現代の基準から見て根本的に安全ではないということです。その理由をいくつか挙げてみましょう。

- NTLMは脆弱な暗号化を使用し、最新のハッキング技術に対して脆弱な古いハッシュに大きく依存しています。Hashcat、John the Ripper、Rainbow Tablesなどのツールを使用すれば、ハッカーはNTLMハッシュから簡単にパスワードを抽出できます。

- このプロトコルはハイジャック攻撃に対して脆弱です。ハイジャック攻撃では、攻撃者はユーザーを操作して悪意のあるサーバーに認証させ、認証リクエストを捕捉することで別のサーバーにリダイレクトし、不正アクセスを取得します。一方、Kerberosはこのような攻撃を防ぐように特別に設計されています。

- NTLM は何年も前に設計されたため、ゼロ トラスト セキュリティ、クラウド ID 管理、多要素認証 (MFA) などの最新のセキュリティ モデルをサポートしていません。

Kerberos入力

NTLMで使用されるパスワードハッシュ交換システムとは異なり、 Kerberos これはチケットベースの認証システムです。あらゆる規模の組織にセキュリティソリューションを提供します。Windows 2000以降、ドメインに接続されたすべてのWindowsデバイスのデフォルトの認証プロトコルとなりました。

このプロトコルは、対称鍵暗号化と鍵配布センター(KDC)を使用してユーザーのIDを検証します。KDCは、チケットシステム(TGS)、パスワードを保存するためのKerberosデータベース、および認証サーバーで構成されています。

初期認証プロセスでは、Kerberosプロトコルは選択されたチケットをエンドユーザーのデバイスに保存します。サービスはパスワードを検索する代わりに、このチケットを検証します。したがって、Kerberos認証はKDC独自の環境内で行われ、KDCはホスト、ユーザー、またはサービスの検証を許可されます。

なぜ Kerberos なのか?

Kerberosを使用する主な利点の一つは相互認証です。Kerberosは、ユーザーと他のサービスシステムが相互に検証することを可能にします。プロセス全体を通して、サーバーとユーザーは互いの信頼性を認識します。

さらに、各チケットにはタイムスタンプと有効期限データが付与され、管理者は認証期間を管理できます。再利用可能な認証システムでは、各ユーザーはKerberosプロトコルで一度だけ認証されます。その後は、個人情報を再度入力する必要はありません。

コメントは締め切りました。