CVE-2026-21509 の脆弱性から Office を保護する: ステップバイステップ ガイド

最近、2026 年 1 月 26 日に、Microsoft は、高リスクの問題に対処するために、重要な更新プログラムを急いでリリースしました。 Microsoftのゼロデイ脆弱性 Office は、悪意のある攻撃者によるセキュリティ機能のバイパスを許します。この脆弱性は CVE-2026-21509 として識別されています。Microsoft Office コンポーネントは、依然としてゼロデイ脆弱性の格好の標的となっています。

Microsoft Office は、電子メールからスプレッドシート、プレゼンテーション、ドキュメントに至るまで、組織のバックボーンとなっているため、この発見はサイバーセキュリティ コミュニティに衝撃を与えました。

Microsoft Office は、電子メールからスプレッドシート、プレゼンテーション、ドキュメントに至るまで、組織のバックボーンとなっているため、この発見はサイバーセキュリティ コミュニティに衝撃を与えました。

良いニュースは何でしょうか?パッチが完全に配布されるまで待つ必要はもうありません。その代わりに、システムを保護するために実行できる実用的な手順があります。

以下にそれらの手順の詳細を示します。

脅威

CVE-2026-21509の脆弱性を悪用すると、攻撃者はOffice環境内の脆弱性を隔離するセキュリティ機能を回避できるようになります。そのため、脅威は以下にまで及びます。

- Microsoft Officeの2016

- Microsoft Officeの2019

- LTSC 2021および2024

- Microsoft 365 エンタープライズ アプリケーション

さらに、この脅威の根本的な原因は、CWE-807 セキュリティ決定における信頼できない入力に依存していたことです。

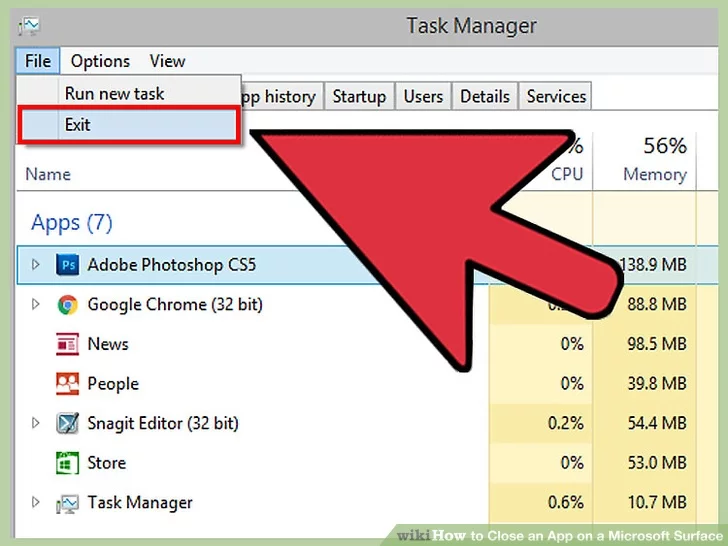

ステップ1: Officeアプリケーションを再起動する

Microsoft は、Microsoft 365 または Office 2021 を使用している場合に自動的に有効になる緩和戦略を導入しました。ただし、これはアプリケーションを再起動した場合にのみ機能します。

何ができるでしょうか?

- PowerPoint、Word、Excel、Outlook を完全に選択して閉じます。

- その後、再度開きます。

- 組織内のすべてのデバイスで同じ手順を繰り返します。

この方法は、Microsoft Office に更新されたセキュリティ構成の再読み込みを強制し、最も一般的な攻撃ベクトルをさらにブロックします。

イメージクレジット ウィキハウテック

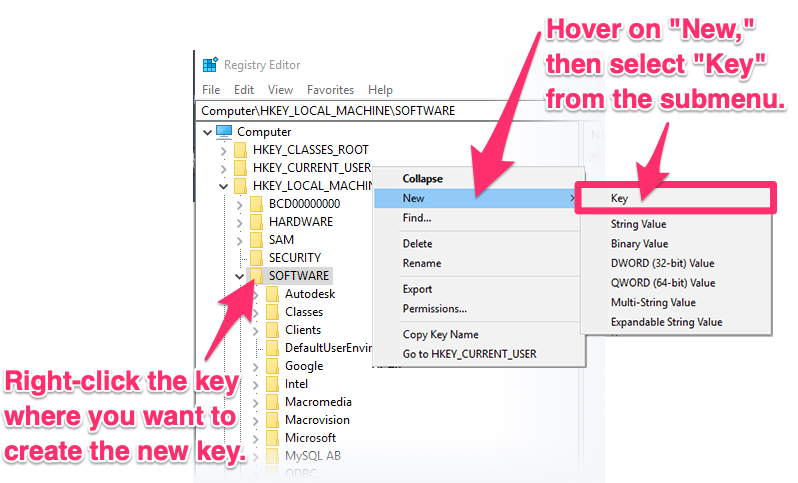

ステップ2: Microsoft Office 2019および2016のレジストリを修復する

会社で既に Office 2019 または 2016 を使用している場合は、ログの下にある手動修正に従う必要があります。 Windows.

変更を行う前に:

- Win+Rを押して、次のように入力します。 regeditをEnterキーを押します

- レジストリ エディターで、[ファイル] を選択し、[エクスポート] を選択します。

- さらに、ファイル名を「Registry_Backup.reg」としてシステムに保存します。

改革の実施:

検索して

HKEY_LOCAL_MACHINESOFTWAREMicrosoftOffice16.0共通

- 右クリック コマンドと、を選択します New、次に選択します キー

- ここで、キーに {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B} という名前を付ける必要があります。

次に、この新しいキーを指定します。

- 右クリックして NEW、次に選択します DWORD値(32ビット)

- 名前を入力してください: 互換性フラグ

- その後、ダブルクリックして値を次のように設定します。 400

- ض OK次に、レジストリ エディターを閉じます。

- 最後に、コンピューターを再起動します。

このレジストリの変更により、攻撃者が悪用する可能性のある脆弱なオブジェクトがブロックされます。

イメージクレジット ランドFX

ステップ3: 添付ファイルに対するOutlookの強化

最も重要な点は、CVE-2026-21509に関連する攻撃のほとんどがフィッシングメールから始まるということです。そのため、Outlookの設定を通じて防御を強化する必要があります。

推奨オプション:

- 自動プレビューをオフにします。

- 外部コンテンツの自動ダウンロードを無効にします。

- また、保護されたビューのみを使用していることを確認してください。

「ファイル」をクリックし、「オプション」を選択して、「セキュリティ センター」に移動し、「設定」をクリックして、「添付ファイルの処理」を選択します。

フィッシングを避けるためのヒント:

テクノロジーだけではこれらの攻撃を防ぐのに十分ではないため、従業員をトレーニングする必要があります。

警告サインを考慮してください:

- 「すぐに開けてください」や「アカウントがブロックされています」など、緊急性を示すメール。

- 一般的ではないと思われる送信者アドレス。例: support@microsoft.com。

- 予期しない請求書や配送通知を受け取る。

- さらに、.img、.iso、.hta などの通常とは異なる種類の圧縮ファイルを取得します。

- 送信者のドメインと同期されていないリンク。

安全な習慣:

- 必ず電話またはチャットで注文を確認してください。

- リンクをクリックする前に、マウスをリンクの上に置いてください。

- 疑わしい電子メールは直ちに IT 部門に報告してください。

- ドキュメント内でマクロを有効にしないでください。

コメントは締め切りました。